Resource Isolation Security dan User Access: Dua Hal yang Menentukan Nasib Aplikasimu

Container sudah jalan, RBAC sudah dikonfigurasi, aplikasi sudah deploy. Tapi kalau resource limits tidak didefinisikan secara eksplisit, dua proses yang tidak ada hubungannya tetap bisa saling berebut CPU di runtime dan tidak ada yang melarangnya.

Ini bukan skenario serangan. Ini konfigurasi default.

Resource isolation security bekerja di lapisan yang sering dilewati saat tim fokus ke fitur: siapa boleh pakai resource apa, sebesar apa, dan apakah satu proses bisa melihat atau mengganggu proses lain. User access melengkapi lapisan itu dari sisi manusia, permission yang tidak diaudit menumpuk, service account lama tetap aktif, akses yang harusnya sementara tidak pernah dicabut.

Keduanya saling terkait. Dan keduanya punya titik lemah yang sama: diasumsikan sudah beres padahal belum pernah diperiksa.

Masalah yang Muncul Ketika Isolasi Tidak Diterapkan

Tanpa resource isolation security, sistem tidak langsung meledak. Yang terjadi lebih halus dan justru karena itu lebih susah dideteksi.

Di level proses, Linux kernel tidak tahu bahwa dua workload seharusnya dipisah. Scheduler membagi CPU berdasarkan prioritas dan ketersediaan, bukan berdasarkan siapa pemilik workload. Tanpa cgroup limits yang eksplisit, satu proses yang lapar CPU akan terus mengambil. Kernel tidak akan komplain.

Memori lebih diam lagi. OOM killer hanya masuk setelah sistem sudah kritis, sebelum itu tidak ada yang mencegah satu proses mengalokasikan jauh di atas kebutuhannya. Proses lain mulai swap, latensi naik, dan tanpa monitoring yang ketat ini kelihatannya seperti masalah performa biasa.

Di jaringan, semua pod di cluster Kubernetes bisa saling berkomunikasi secara default. Ini memang desainnya, bukan bug. Tapi di environment dengan beberapa aplikasi atau tenant berbeda, satu service yang terkompromi punya akses ke seluruh cluster.

Pola di semua skenario ini sama: bukan konfigurasi yang salah, tapi konfigurasi yang tidak pernah dibuat.

Apa Sebenarnya Resource Isolation Security Itu?

Banyak tim mendefinisikannya sebagai “container yang terpisah.” Itu tidak salah, tapi jauh dari lengkap.

Resource isolation security bekerja di empat layer sekaligus:

- CPU dan memori di level proses, lewat cgroup yang membatasi berapa banyak setiap workload boleh mengonsumsi

- Storage I/O di level disk, seberapa cepat proses bisa baca/tulis sebelum dibatasi, supaya satu workload tidak memblokir akses disk workload lain

- Network di level komunikasi antar service, siapa boleh bicara ke siapa, dan lewat port berapa

- Secrets dan environment variable, apakah satu container bisa membaca konfigurasi sensitif milik container lain

Keempat layer ini independen. Mengamankan satu tidak otomatis mengamankan yang lain.

Di Kubernetes, resource isolation security diimplementasikan lewat ResourceQuota untuk membatasi total resource per namespace, LimitRange untuk menetapkan batas default per container, dan NetworkPolicy untuk mengontrol traffic antar pod. Ketiganya harus dikonfigurasi secara eksplisit, tidak ada yang aktif by default.

Satu hal yang jarang masuk checklist: isolasi di level aplikasi tetap butuh dukungan di level infrastruktur. Container yang sudah dikonfigurasi dengan benar masih berbagi kernel yang sama dengan hostnya. Di environment di mana kernel-level controls tidak bisa diakses, seperti di shared hosting, sebagian layer isolasi tidak bisa diterapkan. Kalau kamu sedang mengevaluasi infrastruktur untuk kebutuhan ini, Dedicated Server memberi akses penuh ke kernel-level controls tanpa batasan yang ada di environment shared.

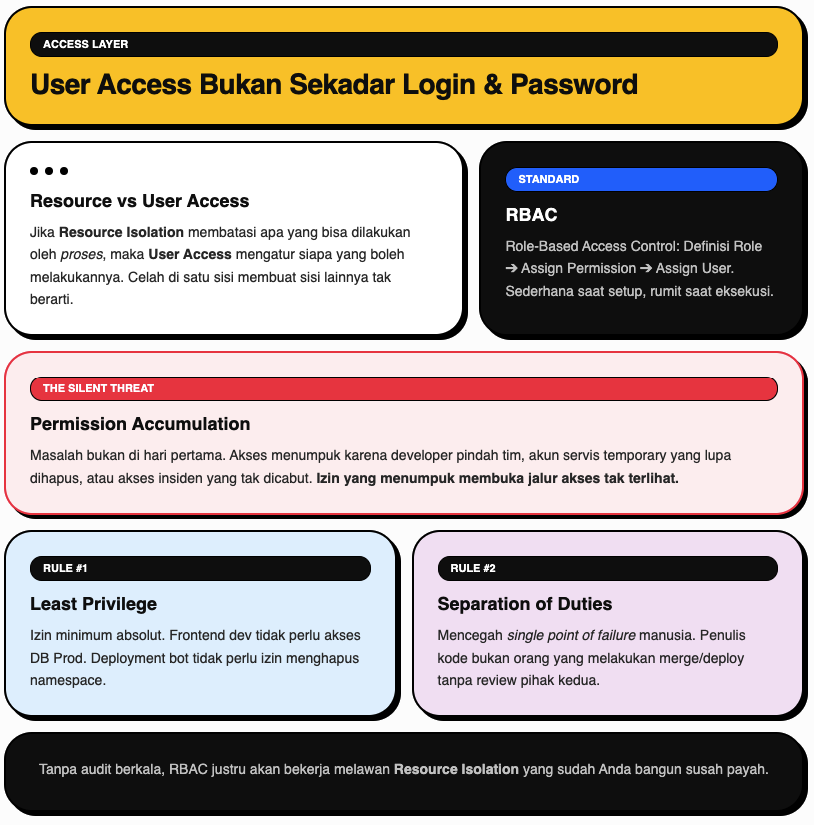

User Access Bukan Sekadar Login dan Password

Kalau resource isolation security membatasi apa yang bisa dilakukan proses, user access mengatur siapa yang boleh melakukannya. Dua layer berbeda, tapi celah di salah satu akan membuat layer lainnya tidak berarti.

RBAC (Role-Based Access Control) adalah implementasi paling umum. Kamu definisikan role, assign permission ke role, lalu assign role ke user. Sederhana di atas kertas. Di praktiknya, masalah tidak muncul di hari pertama konfigurasi.

Permission accumulates. Developer yang pindah tim masih punya akses ke namespace lama. Service account yang dibuat untuk satu job temporary tidak pernah dihapus. Akses production yang diberikan saat incident tidak dicabut setelahnya. Tidak ada yang sengaja membiarkan ini, tapi tidak ada mekanisme otomatis yang membersihkannya juga.

Dua prinsip yang langsung mempersempit attack surface ini:

- Least privilege – setiap user, service account, atau proses hanya punya izin minimum untuk tugasnya. Developer frontend tidak perlu akses ke database production. Bot deployment tidak perlu bisa menghapus namespace

- Separation of duties – orang yang menulis kode bukan orang yang merge dan deploy ke production tanpa review. Mekanisme ini mencegah satu keputusan buruk menjadi insiden

RBAC tanpa audit berkala pada akhirnya bekerja melawan resource isolation security yang sudah dibangun, permission yang menumpuk membuka jalur akses yang tidak terlihat di log mana pun.

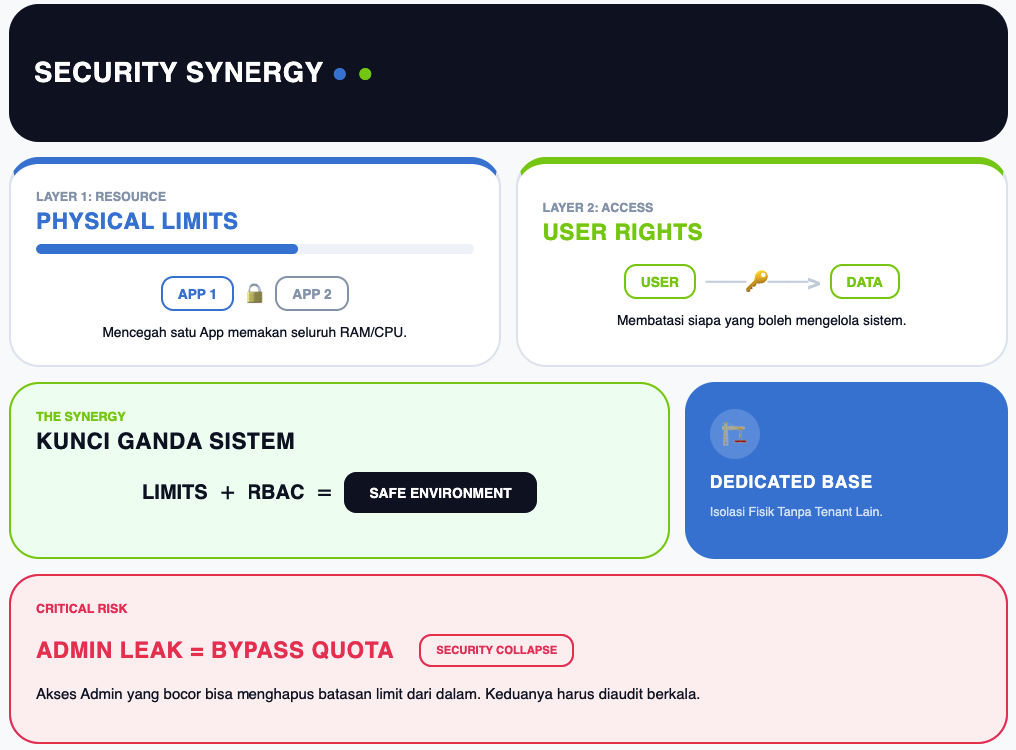

Bagaimana Keduanya Saling Mengunci Lingkungan Aplikasi?

Resource isolation security dan user access sering dikonfigurasi terpisah, oleh tim berbeda, di waktu berbeda. Masing-masing layer terlihat aman kalau diperiksa sendiri-sendiri. Celahnya justru muncul di titik pertemuan keduanya.

Contoh: namespace Kubernetes sudah punya ResourceQuota yang ketat. Tapi kalau satu service account di namespace itu punya cluster-admin role yang tidak sengaja diassign saat sesi debugging, seluruh quota dan network policy di namespace tersebut bisa di bypass dari dalam.

Arahnya bisa terbalik. RBAC sudah dikonfigurasi dengan benar, setiap user hanya punya akses ke namespace miliknya. Tapi tanpa LimitRange, satu container di namespace itu bisa mengalokasikan semua memori yang tersedia di node, dan workload namespace lain ikut terdampak.

Ini yang membuat keduanya harus divalidasi sebagai satu sistem, bukan dua checklist terpisah:

- Resource limits tidak menutup celah akses – RBAC yang longgar tetap bisa bypass quota dari dalam

- RBAC yang bersih tidak menutup celah resource – tanpa limits, satu workload tetap bisa menghabiskan resource namespace lain

Keduanya perlu fondasi infrastruktur yang mendukung isolasi fisik, bukan hanya isolasi di level konfigurasi

Di environment di mana resource berbagi di level hardware, konfigurasi di atas tidak punya fondasi yang solid. Dedicated Server menyelesaikan masalah ini di layer paling bawah: tidak ada tenant lain yang berbagi CPU, memori, atau storage yang sama.

Infrastruktur yang Mendukung Dua Konsep Ini

Resource isolation security yang dikonfigurasi di level aplikasi hanya sekuat infrastruktur yang ada di bawahnya.

Di shared hosting, cgroup limits yang kamu definisikan tetap berjalan di atas kernel yang sama dengan tenant lain:

- Network policy yang ketat tidak bisa mencegah resource contention di level hardware

- Akses ke AppArmor atau SELinux sering dikunci oleh provider

- Isolasi proses di level kernel tidak bisa dikonfigurasi sesuai kebutuhan workload spesifik

Bukan karena providernya buruk, memang begitu cara shared hosting bekerja. Konsekuensinya langsung: beberapa layer resource isolation security tidak bisa diterapkan di environment ini, berapapun waktu yang kamu habiskan di level konfigurasi aplikasi.

Dedicated server bekerja berbeda. Seluruh CPU, memori, storage, dan network interface hanya dipakai satu pengguna. Tidak ada resource contention dari tenant lain. Kernel-level controls sepenuhnya bisa diakses, dikonfigurasi sesuai kebutuhan workload, bukan dikunci ke default yang dioptimalkan untuk semua orang sekaligus.

Risikonya kalau fondasi ini tidak ada: satu tenant yang resource-hungry di node yang sama bisa mendegradasi performa aplikasimu tanpa ada yang bisa kamu lakukan di level konfigurasi. Dan kalau terjadi insiden keamanan di tenant lain, blast radiusnya tidak berhenti di batas namespace.

Dedicated Server DomaiNesia ditempatkan di Data Center Biznet Technovillage dengan proteksi DDoS dan arsitektur anti-SPOF, kamu dapat isolasi fisik penuh sekaligus infrastruktur yang memungkinkan resource isolation security diterapkan sampai layer paling bawah, tanpa harus membangun data center sendiri.

Checklist Praktis Sebelum Deploy ke Produksi

Gunakan sebelum setiap deployment ke production environment baru, bukan hanya dibaca sekali.

Resource isolation:

- Setiap container sudah punya

requestsdanlimitsyang didefinisikan secara eksplisit, bukan mengandalkan default cluster ResourceQuotaditerapkan per namespace, bukan hanya di namespace productionNetworkPolicysudah mendefinisikan ingress dan egress yang diizinkan. Default allow-all berarti semua pod bisa saling bicara- Storage volume per workload, bukan shared PV tanpa

accessModeyang ketat LimitRangeaktif di setiap namespace supaya container baru tidak bisa jalan tanpa limits

User access:

- Setiap aplikasi punya service account sendiri, bukan satu service account untuk semua workload

- Tidak ada

cluster-adminyang diassign ke developer atau service account tanpa justifikasi tertulis - Secret dirotasi secara berkala dan tidak dihardcode di environment variable container

- Audit log aktif, bisa trace siapa mengakses apa, kapan, dan dari mana

- Ada jadwal review akses yang berjalan, bukan hanya dikerjakan kalau ada insiden

Infrastruktur:

- Environment yang dipakai memberi akses ke kernel-level controls untuk resource isolation security yang benar-benar bekerja di semua layer

- SSH menggunakan key-based authentication, password login dinonaktifkan

- Backup terjadwal dan sudah pernah diuji restorenya, bukan hanya diasumsikan berjalan

Kalau ada item yang belum tercentang, itu satu layer yang tidak ada. Tidak perlu semua sempurna sebelum deploy, tapi kamu perlu tahu persis mana yang kosong.

Konfigurasi Bisa Diperbaiki Kapan Saja, Fondasi Tidak Semudah Itu

Dari semua yang dibahas di artikel ini, satu hal yang paling praktis: dari checklist di atas, berapa item yang belum ada di sistem kamu sekarang?

Kalau jawabannya lebih dari tiga, mulai dari infrastruktur. Konfigurasi yang dibangun di atas fondasi yang tidak mendukung isolasi fisik hanya memindahkan masalah, resource isolation security tidak bisa bekerja penuh kalau kernel-level controls tidak bisa diakses sama sekali.

Environment yang kamu pakai sekarang menentukan seberapa jauh implementasi bisa berjalan. Resource yang berbagi di level hardware, akses kernel yang dikunci provider, isolasi yang hanya ada di level konfigurasi, semua ini bukan masalah yang bisa diselesaikan dari dalam aplikasi.

Dedicated Server DomaiNesia memberi akses root penuh ke seluruh stack, isolasi fisik dari tenant lain, dan infrastruktur Data Center Biznet Technovillage dengan proteksi DDoS. Cek spesifikasi dan pilih paket yang sesuai workload kamu.