Install ClamAV di VPS Ubuntu – Panduan Deteksi Malware & Antivirus Real‑Time

Hai DomaiNesians! Kali ini kita akan membahas topik yang sangat penting untuk menjaga keamanan server, yaitu cara mendeteksi malware di VPS. Dalam dunia digital yang penuh ancaman, menjaga server tetap aman dari serangan malware adalah kebutuhan mendesak. Salah satu solusi terbaik untuk masalah ini adalah menggunakan ClamAV, sebuah antivirus open-source yang andal untuk Linux. Dengan fitur-fitur canggihnya, ClamAV membantu melindungi VPS dari berbagai ancaman berbahaya. Yuk, kita jelajahi lebih dalam apa itu ClamAV dan bagaimana cara menggunakannya!

Mengapa ClamAV Untuk Antivirus di VPS?

Deteksi malware di VPS adalah proses mengidentifikasi dan menghapus perangkat lunak berbahaya yang dapat merusak sistem, mencuri data, atau mengganggu operasional server. Malware seperti virus, trojan, atau ransomware bisa masuk ke server melalui celah keamanan, file yang diunggah, atau konfigurasi yang salah. Tanpa deteksi yang tepat, server bisa menjadi rentan, menyebabkan kerugian besar baik dari segi data maupun reputasi.

ClamAV adalah alat antivirus open-source yang dirancang khusus untuk lingkungan Linux, termasuk VPS. Alat ini mampu memindai file dan direktori untuk menemukan ancaman dengan database virus yang terus diperbarui. ClamAV menawarkan solusi yang ringan namun kuat untuk menjaga keamanan server tanpa membebani sumber daya sistem secara berlebihan. Berbeda dengan antivirus lain, ClamAV gratis dan memiliki komunitas pengembang yang aktif, sehingga cocok untuk pengguna VPS dengan anggaran terbatas.

ClamAV memiliki beberapa komponen utama yang mendukung fungsinya:

- clamd: daemon yang menjalankan pemindaian di latar belakang, memungkinkan pemrosesan cepat untuk file yang besar.

- clamav-freshclam: bertugas memperbarui database virus secara otomatis, memastikan sistem selalu terlindungi dari ancaman terbaru.

- clamdscan: digunakan untuk memindai file atau direktori secara manual dengan opsi yang lebih fleksibel.

- clamonacc: fitur pemantauan real-time yang mendeteksi ancaman saat file diakses atau dimodifikasi.

Untuk menjalankan pemindaian, ClamAV membutuhkan setidaknya 1 GB memori. Ini memastikan proses pemindaian berjalan lancar tanpa mengganggu performa server. Meskipun kebutuhan ini relatif ringan, pastikan VPS memiliki spesifikasi yang memadai untuk mendukung operasional ClamAV, terutama jika server menangani banyak file atau lalu lintas tinggi.

Skenario di mana deteksi malware dengan ClamAV sangat berguna cukup beragam:

- Saat mengelola situs web dengan banyak pengguna yang mengunggah file, seperti forum atau platform e-commerce, risiko malware meningkat. ClamAV dapat memindai unggahan tersebut untuk memastikan tidak ada ancaman tersembunyi.

- Jika server digunakan untuk hosting email, ClamAV bisa memeriksa lampiran untuk mencegah penyebaran virus.

- Saat pengembangan server, memindai kode yang diunggah ke repositori bisa mencegah kerusakan akibat skrip berbahaya.

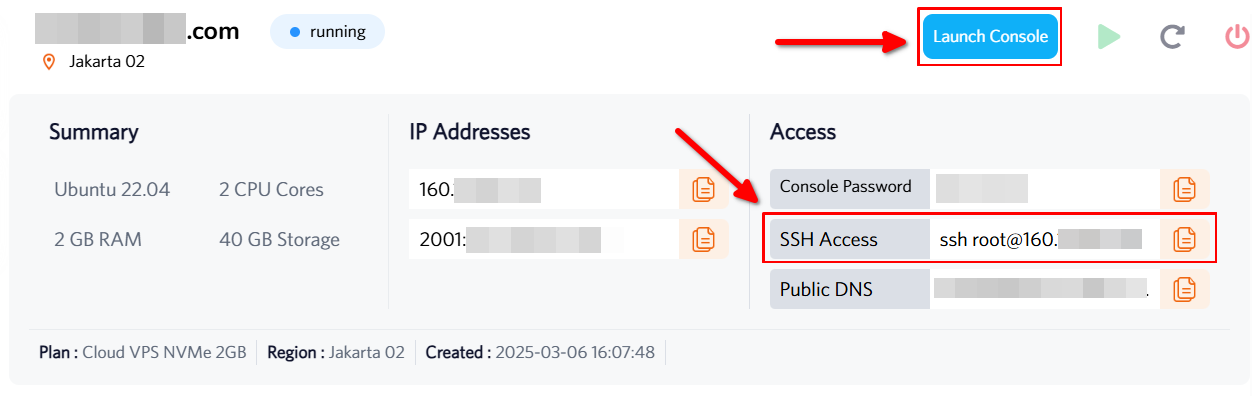

Mengakses Cloud VPS Linux Dengan SSH

Nah DomaiNesians! setelah memahami pentingnya deteksi malware, saatnya kita beralih ke langkah praktis. Untuk menggunakan ClamAV, kita perlu mengakses VPS terlebih dahulu. Dalam panduan ini, kita akan menggunakan Cloud VPS dengan sistem operasi Ubuntu 22.04. Perlu diingat, antarmuka atau perintah mungkin sedikit berbeda jika menggunakan versi Ubuntu lain atau distribusi Linux lainnya. Bagi yang belum memiliki VPS, segera jelajahi opsi terbaik di Paket Hosting DomaiNesia atau Cloud VPS Termurah dan Mudah di DomaiNesia.

Untuk memulai, akses VPS melalui terminal SSH atau Console MyDomaiNesia. Jika lupa alamat IP VPS, cukup cek detailnya di Dashboard VPS MyDomaiNesia. Pastikan koneksi stabil untuk menghindari gangguan selama proses instalasi.

Periksa port yang terbuka karena ClamAV dapat mendeteksi file yang ditaruh melalui upload file jika port service yang tidak aman terbuka — baca Cara Mengecek Port di VPS Linux.

Menginstall ClamAV di Cloud VPS

Setelah berhasil masuk ke VPS, langkah pertama adalah memperbarui sistem untuk memastikan semua paket berada dalam versi terbaru. Jalankan perintah berikut di terminal:

|

1 |

sudo apt update && apt upgrade -y |

Setelah sistem diperbarui, kita bisa langsung menginstal ClamAV. Gunakan perintah ini untuk mengunduh dan menginstal paket ClamAV beserta daemon-nya:

|

1 |

sudo apt install clamav-daemon |

Setelah instalasi selesai, aktifkan layanan ClamAV agar berjalan otomatis saat VPS dinyalakan. Caranya adalah dengan menjalankan:

|

1 |

sudo systemctl enable --now clamav-daemon |

Untuk memastikan layanan berjalan dengan baik, cek statusnya menggunakan:

|

1 |

sudo systemctl status clamav-daemon.service |

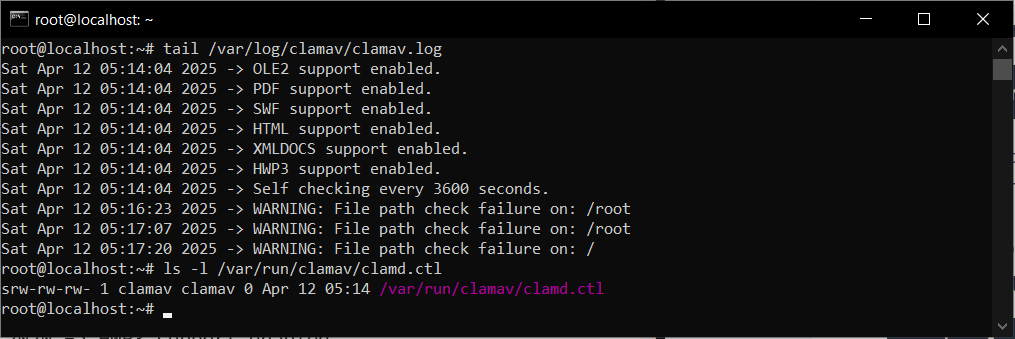

Selain itu, kita juga bisa melihat aktivitas komponen ClamAV dengan memeriksa log. Jalankan perintah berikut:

|

1 |

tail /var/log/clamav/clamav.log |

Perintah ini akan menampilkan output seperti di bawah ini:

|

1 2 3 4 5 6 7 8 9 10 |

Sat Apr 12 15:34:13 2025 -> Portable Executable support enabled. Sat Apr 12 15:34:13 2025 -> ELF support enabled. Sat Apr 12 15:34:13 2025 -> Mail files support enabled. Sat Apr 12 15:34:13 2025 -> OLE2 support enabled. Sat Apr 12 15:34:13 2025 -> PDF support enabled. Sat Apr 12 15:34:13 2025 -> SWF support enabled. Sat Apr 12 15:34:13 2025 -> HTML support enabled. Sat Apr 12 15:34:13 2025 -> XMLDOCS support enabled. Sat Apr 12 15:34:13 2025 -> HWP3 support enabled. Sat Apr 12 15:34:13 2025 -> Self checking every 3600 seconds. |

Output ini menunjukkan bahwa ClamAV mendukung pemindaian berbagai jenis file, seperti executable Windows, file ELF Linux, email, dokumen PDF, hingga HTML. Fitur self-checking juga memastikan sistem memeriksa dirinya sendiri setiap 3600 detik untuk menjaga stabilitas. Jika status layanan menunjukkan “active (running)” dan log daemon menampilkan “enabled,” ClamAV sudah siap digunakan.

Memperbarui Database Virus ClamAV

Untuk menjaga efektivitas ClamAV, database virus perlu diperbarui secara rutin. Komponen clamav-freshclam menangani tugas ini dengan mengunduh definisi virus terbaru. Aktifkan layanan freshclam dengan perintah:

|

1 |

sudo systemctl enable --now clamav-freshclam |

Setelah itu, verifikasi statusnya menggunakan:

|

1 |

sudo systemctl status clamav-freshclam.service |

Untuk mengetahui versi database virus yang digunakan, jalankan:

|

1 |

freshclam --version |

Pembaruan rutin sangat penting karena ancaman malware terus berkembang. Tanpa database terbaru, ClamAV mungkin tidak dapat mendeteksi virus baru, meninggalkan server dalam risiko. Dengan freshclam, pembaruan dilakukan otomatis, memastikan perlindungan selalu optimal.

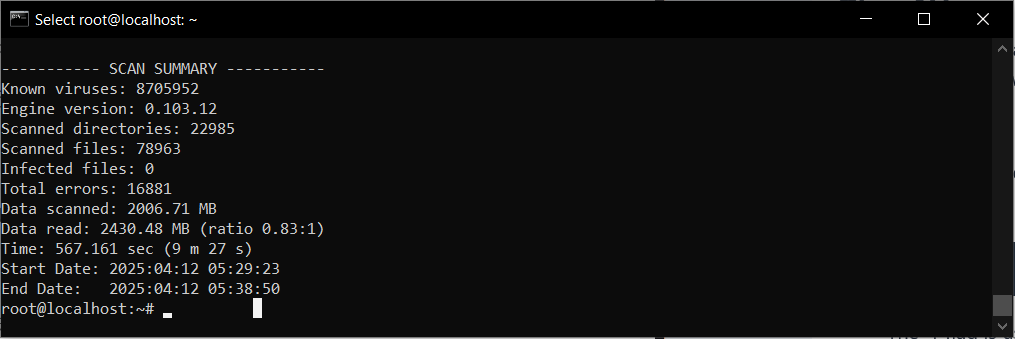

Melakukan Scanning Virus Dengan ClamAV

Setelah database virus diperbarui, kita bisa mulai memindai server. Untuk pemindaian menyeluruh, jalankan:

|

1 |

sudo clamscan -r / |

Proses ini memindai seluruh direktori root dan mungkin memakan waktu, rata-rata sekitar 9 menit tergantung pada ukuran data. Jika ditemukan file yang terinfeksi, ClamAV akan menandainya dengan indikator “FOUND.” Perlu diingat, file tersebut belum dipindahkan ke karantina, hanya diidentifikasi.

Untuk memindai direktori tertentu, gunakan:

|

1 |

sudo clamscan -r /(lokasi path) |

Navigasi file bisa dibantu dengan perintah:

|

1 |

ls |

Jika hanya ingin melihat file yang terinfeksi, tambahkan opsi:

|

1 |

sudo clamscan -r --infected /(lokasi path) |

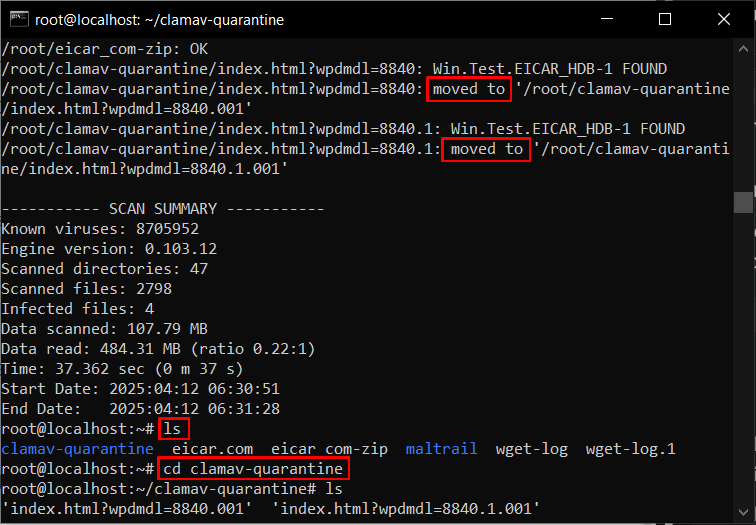

Untuk mengkarantina file yang terinfeksi, buat folder karantina terlebih dahulu:

|

1 |

sudo mkdir -p /root/quarantine |

Kemudian pindahkan file berbahaya dengan:

|

1 |

sudo clamscan -r --move=/root/quarantine /(lokasi scanning virus) |

Jika lokasi scanning diatur ke “/”, pemindaian akan mencakup seluruh sistem. File di karantina dapat dianalisis lebih lanjut untuk tindakan berikutnya.

Manfaatkan FirewallD untuk membatasi akses ke port yang digunakan ClamAV maupun layanan lainnya.

Aktifkan Fitur Real Time Monitoring ClamAV

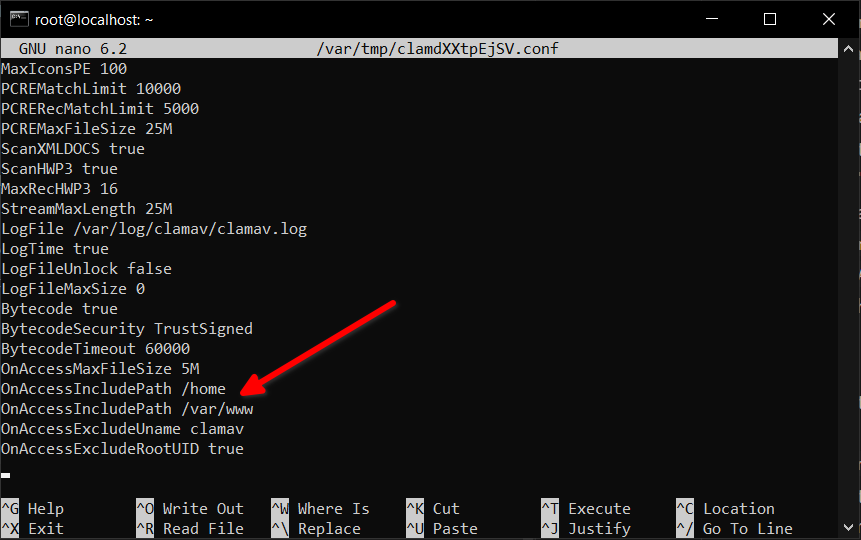

Untuk perlindungan berkelanjutan, aktifkan pemantauan real-time dengan komponen clamonacc. Pertama, ubah konfigurasi clamd.conf untuk menentukan direktori yang dipantau:

|

1 |

printf "OnAccessIncludePath /home\nOnAccessIncludePath /var/www\nOnAccessExcludeUname clamav\nOnAccessExcludeRootUID true" | sudo tee -a /etc/clamav/clamd.conf |

Perintah ini menambahkan baris berikut:

|

1 2 3 4 |

OnAccessIncludePath /home OnAccessIncludePath /var/www OnAccessExcludeUname clamav OnAccessExcludeRootUID true |

Selanjutnya, buat layanan clamonacc dengan membuka editor:

|

1 |

sudo nano /etc/systemd/system/clamonacc.service |

Salin konfigurasi berikut, simpan dengan CTRL+O, Enter, lalu keluar dengan CTRL+X:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

[Unit] Description=ClamAV On Access Scanner Requires=clamav-daemon.service After=clamav-daemon.service syslog.target network.target [Service] Type=simple User=root ExecStart= ExecStart=/usr/sbin/clamonacc -F --config-file=/etc/clamav/clamd.conf --log=/var/log/clamav/clamonacc.log --move=/root/quarantine [Install] WantedBy=multi-user.target |

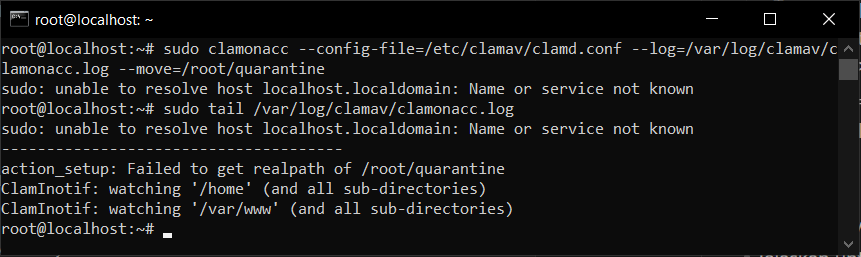

Untuk menguji clamonacc, jalankan secara manual:

|

1 |

sudo clamonacc --config-file=/etc/clamav/clamd.conf --log=/var/log/clamav/clamonacc.log --move=/root/quarantine |

Periksa log untuk memastikan pemantauan berjalan:

|

1 |

sudo tail /var/log/clamav/clamonacc.log |

Setelah terkonfirmasi, hentikan proses manual:

|

1 |

sudo killall clamonacc |

Kemudian aktifkan layanan secara permanen:

|

1 |

sudo systemctl enable --now clamonacc |

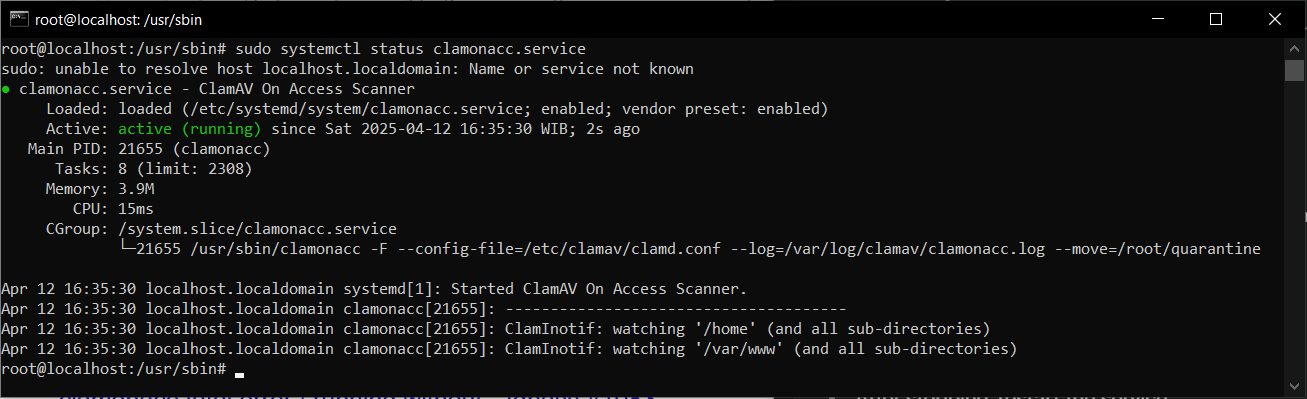

Verifikasi statusnya dengan:

|

1 |

sudo systemctl status clamonacc.service |

Jika menunjukkan “active (running),” pemantauan real-time sudah aktif.

Cloud VPS Aman Dari Malware

Selamat DomaiNesians! kita telah berhasil menginstal dan mengkonfigurasi ClamAV di VPS Ubuntu. Dari memperbarui sistem, menginstal antivirus, hingga mengaktifkan pemantauan real-time, semua proses ini memastikan server terlindungi dari ancaman malware. ClamAV tidak hanya mudah digunakan, tetapi juga memberikan solusi keamanan yang andal tanpa biaya besar. Server kini lebih aman, dan kita bisa fokus mengembangkan proyek tanpa khawatir.

Setelah menginstal ClamAV, ayo tingkatkan proteksi server kamu dengan firewall yang kuat dan backup rutin. Lihat panduannya di Cara Install FirewallD di VPS. Sampai jumpa di panduan DomaiNesia berikutnya!