Mencegah Serangan Brute-Force SSH Linux dengan Fail2ban

Keamanan server Linux menjadi topik yang semakin penting seiring meningkatnya ancaman siber yang menargetkan layanan publik seperti SSH. Salah satu ancaman paling umum adalah Serangan Brute-Force, yaitu upaya berulang untuk menebak kredensial login hingga berhasil masuk ke sistem. Serangan semacam ini sering terjadi secara otomatis dan bisa membebani server apabila tidak ditangani dengan baik. Karena itu, memahami cara mencegah Serangan Brute-Force pada SSH Linux merupakan langkah penting untuk menjaga stabilitas dan keamanan sistem.

Pemahaman konsep dasarnya dapat dilengkapi melalui artikel Begini Cara Mencegah Brute Force Attack Dengan Cepat Tepat.

Pengelolaan layanan melalui SSH umumnya dilakukan pada server dengan akses penuh ke sistem operasi. Pada skenario seperti ini, Cloud VPS DomaiNesia memberikan kontrol konfigurasi keamanan secara menyeluruh (Fail2ban, firewall, dan pengaturan SSH), sehingga proteksi dapat diterapkan berlapis sesuai kebutuhan layanan.

Mengapa Serangan Brute-Force Berbahaya bagi Server Linux

Server Linux yang membuka akses SSH ke publik memiliki risiko tinggi menjadi target serangan otomatis. Serangan Brute-Force biasanya memanfaatkan skrip atau bot untuk mencoba ribuan kombinasi username dan password dalam waktu singkat. Jika server tidak memiliki mekanisme perlindungan, serangan ini tidak hanya berpotensi menembus sistem, tetapi juga menghabiskan resource server secara signifikan.

Beban CPU dan memori dapat meningkat drastis, yang pada akhirnya memengaruhi performa layanan lain. Oleh karena itu, mencegah Serangan Brute-Force bukan hanya soal keamanan, tetapi juga soal menjaga performa server tetap optimal. Referensi tambahan terkait pola serangan dan mitigasi umum tersedia pada artikel Kenali Brute‑Force Attack & Cara Ampuh Mengamankan Website.

Apa Itu Fail2ban dan Perannya dalam Keamanan SSH

Fail2ban adalah alat keamanan yang dirancang untuk melindungi server dari berbagai jenis serangan berbasis percobaan berulang, termasuk Serangan Brute-Force pada SSH. Cara kerjanya dengan memantau log sistem dan mendeteksi pola kegagalan login yang mencurigakan. Ketika jumlah percobaan gagal melebihi batas tertentu, Fail2ban akan mengambil tindakan otomatis untuk memblokir alamat IP penyerang. Pendekatan ini sangat efektif karena langsung menghentikan serangan sebelum berkembang lebih jauh.

Bagi administrator server, Fail2ban menjadi solusi praktis karena tidak memerlukan konfigurasi yang terlalu kompleks. Alat ini juga bersifat fleksibel sehingga dapat disesuaikan dengan kebutuhan sistem. Dalam konteks pencegahan Serangan Brute-Force, Fail2ban berperan sebagai penjaga gerbang yang selalu aktif memantau aktivitas mencurigakan.

Hubungan Fail2ban dengan SSH Linux

SSH adalah layanan penting yang sering digunakan administrator untuk mengelola server. Karena sifatnya yang terbuka, SSH sering menjadi sasaran utama Serangan Brute-Force. Dengan Fail2ban, akses SSH dapat diamankan tanpa menghilangkan kemudahan manajemen jarak jauh. Fail2ban akan bekerja di latar belakang tanpa mengganggu koneksi sah.

Penerapan Fail2ban pada SSH Linux membantu membatasi risiko dari serangan otomatis. Ketika sistem mendeteksi percobaan login gagal bertubi-tubi, IP penyerang akan diblokir sementara atau permanen sesuai pengaturan. Pendekatan ini membuat upaya Serangan Brute-Force menjadi tidak efektif.

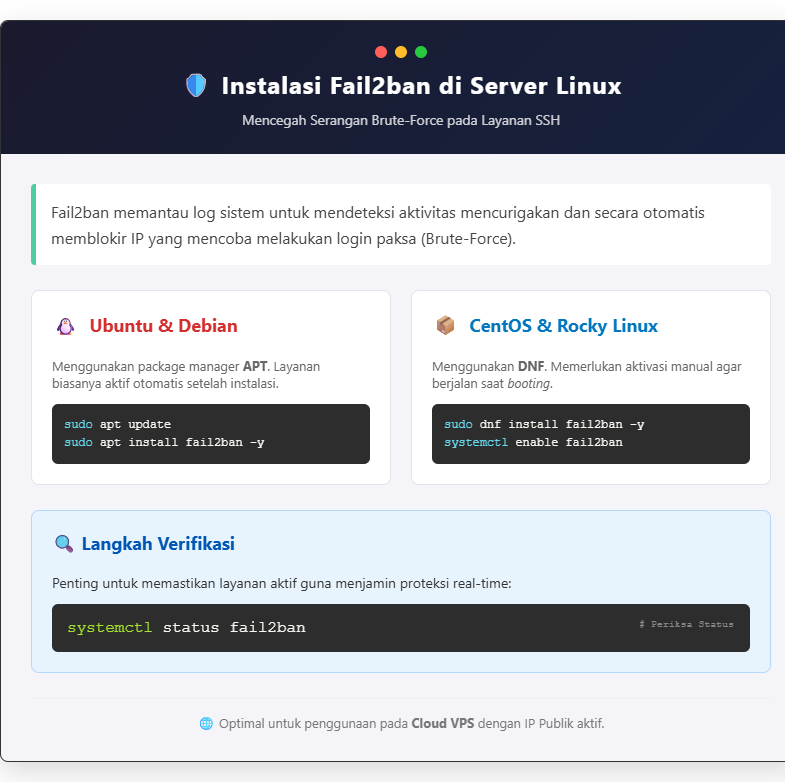

Instalasi Fail2ban di Server Linux

Langkah awal dalam mencegah Serangan Brute-Force pada SSH Linux adalah memastikan Fail2ban terpasang dan berjalan dengan baik di server. Fail2ban tersedia di repository resmi sebagian besar distribusi Linux populer, sehingga proses instalasinya relatif mudah. Meski begitu, setiap distribusi memiliki perintah instalasi yang sedikit berbeda. Berikut panduan instalasi Fail2ban pada beberapa distro Linux yang umum digunakan.

Panduan instalasi untuk Ubuntu/Debian tersedia pada tutorial Cara Install Fail2Ban di VPS (Ubuntu/Debian) untuk Lindungi SSH dari Brute Force.

1. Instalasi Fail2ban pada Ubuntu dan Debian

Pada sistem berbasis Ubuntu dan Debian, Fail2ban dapat diinstal langsung melalui package manager APT. Pastikan sistem dalam kondisi terbaru agar dependensi dapat terpasang dengan benar. Setelah proses instalasi selesai, layanan Fail2ban biasanya akan berjalan otomatis. Kamu tetap disarankan untuk mengecek status layanannya untuk memastikan tidak ada kendala. Langkah ini penting sebelum melanjutkan ke tahap konfigurasi pencegahan Serangan Brute-Force.

Contoh perintah yang bisa digunakan:

|

1 2 3 |

sudo apt update sudo apt install fail2ban -y systemctl status fail2ban |

2. Instalasi Fail2ban pada CentOS, AlmaLinux, dan Rocky Linux

Untuk server berbasis CentOS dan turunannya, instalasi Fail2ban dilakukan melalui package manager yang sesuai dengan versi sistem. Pada sistem modern, Fail2ban tersedia melalui repository tambahan yang umum digunakan oleh administrator server. Proses instalasi ini juga tidak membutuhkan konfigurasi kompleks di tahap awal. Setelah berhasil diinstal, Fail2ban akan dijalankan sebagai service di latar belakang. Pastikan layanan aktif agar perlindungan terhadap Serangan Brute-Force bisa langsung bekerja.

Contoh perintah instalasi:

|

1 2 3 |

sudo dnf install fail2ban -y systemctl enable fail2ban systemctl start fail2ban |

3. Memastikan Fail2ban Berjalan dengan Normal

Setelah instalasi selesai, langkah penting berikutnya adalah memastikan Fail2ban benar-benar berjalan di sistem. Pemeriksaan status layanan membantu mendeteksi masalah sejak awal, seperti kegagalan service atau konflik konfigurasi. Jika Fail2ban tidak aktif, perlindungan terhadap Serangan Brute-Force tidak akan berjalan meskipun paket sudah terpasang. Dengan memastikan layanan aktif, kamu bisa melanjutkan ke tahap konfigurasi dengan lebih percaya diri. Langkah kecil ini sering kali diabaikan, padahal sangat krusial.

Perintah untuk mengecek status layanan:

|

1 |

systemctl status fail2ban |

Pada lingkungan Cloud VPS DomaiNesia, Fail2ban sangat relevan karena server umumnya memiliki IP publik dan layanan SSH aktif untuk administrasi. Penerapan Fail2ban sejak awal setup VPS membantu menekan percobaan brute-force otomatis yang kerap menargetkan server yang terbuka ke internet.

Stabil, Cepat, dan Fleksibel. Coba Cloud VPS Tanpa Kompromi

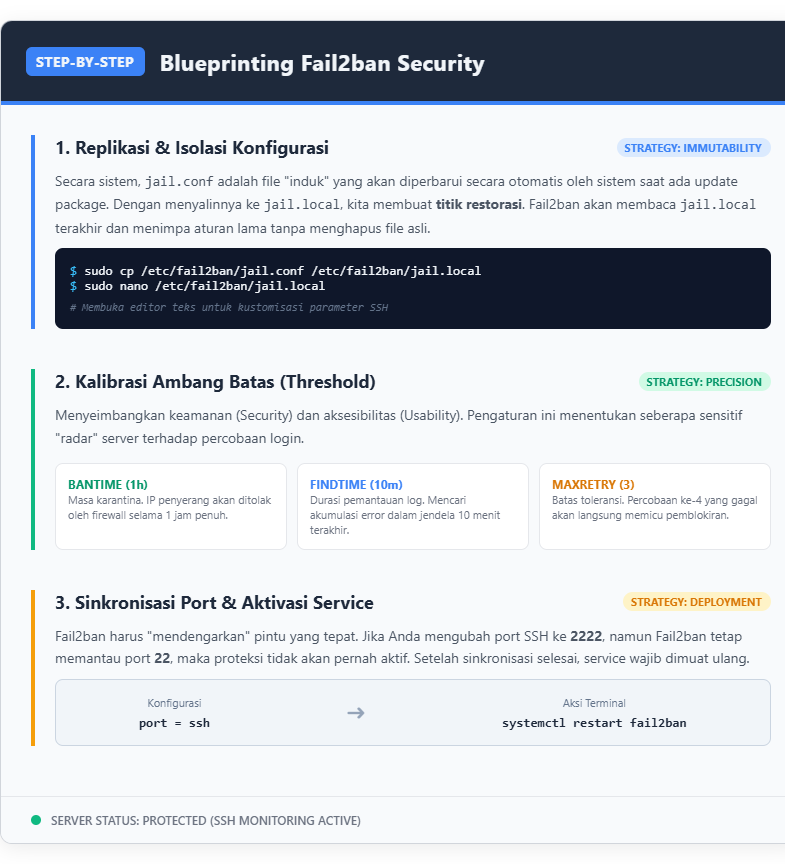

Konfigurasi Dasar Fail2ban untuk SSH

Secara default, Fail2ban sudah memiliki konfigurasi bawaan, namun sangat tidak disarankan mengedit file konfigurasi utama secara langsung. Pengaturan khusus di file terpisah akan memudahkan proses penyesuaian dan pembaruan sistem di kemudian hari. Dengan konfigurasi yang tepat, Fail2ban dapat mendeteksi pola Serangan Brute-Force secara akurat tanpa mengganggu akses pengguna sah. Bagian ini akan membahas tahapan awal konfigurasi Fail2ban untuk melindungi layanan SSH.

1. Membuat File Konfigurasi jail.local

Fail2ban menggunakan file jail.conf sebagai konfigurasi bawaan, namun file ini sebaiknya tidak diubah langsung. Praktik terbaik adalah menyalin konfigurasi tersebut ke file jail.local agar perubahan kamu tidak tertimpa saat update. File jail.local akan menjadi tempat utama untuk mengatur parameter keamanan SSH. Dengan cara ini, kamu bisa mengelola konfigurasi Fail2ban dengan lebih aman dan fleksibel. Langkah ini menjadi fondasi penting dalam mencegah Serangan Brute-Force di server Linux.

Gunakan perintah berikut untuk membuat file konfigurasi:

|

1 2 |

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local sudo nano /etc/fail2ban/jail.local |

2. Memahami Parameter Dasar Fail2ban

Di dalam file konfigurasi, terdapat beberapa parameter penting yang perlu dipahami sebelum mengaktifkan proteksi SSH. Parameter seperti bantime, findtime, dan maxretry menentukan seberapa ketat Fail2ban dalam merespons Serangan Brute-Force. maxretry mengatur jumlah maksimum percobaan login gagal sebelum IP diblokir. findtime menentukan jangka waktu pengamatan percobaan tersebut. Sementara itu, bantime mengatur durasi pemblokiran IP yang melanggar. Dengan memahami fungsi parameter ini, kamu bisa menyesuaikan tingkat keamanan tanpa membuat server menjadi terlalu restriktif.

Contoh konfigurasi dasar:

|

1 2 3 4 |

[DEFAULT] bantime = 1h findtime = 10m maxretry = 3 |

3. Menyesuaikan Port dan Log SSH

Fail2ban perlu mengetahui port dan lokasi log SSH agar dapat memantau aktivitas login dengan benar. Jika kamu menggunakan port SSH standar, konfigurasi default biasanya sudah cukup. Namun, jika port SSH diganti, pengaturan ini harus disesuaikan agar Fail2ban tetap efektif. Menyesuaikan log path juga penting, terutama jika sistem menggunakan konfigurasi log yang berbeda. Pengaturan yang tepat memastikan Fail2ban mampu mendeteksi Serangan Brute-Force tanpa kesalahan.

Contoh pengaturan port dan log:

|

1 2 |

port = ssh logpath = %(sshd_log)s |

4. Me-restart Fail2ban Setelah Konfigurasi

Setelah konfigurasi dasar selesai dilakukan, Fail2ban perlu di-restart agar perubahan dapat diterapkan. Langkah ini sering terlupa, padahal sangat penting agar aturan baru benar-benar berjalan. Tanpa restart, Fail2ban akan tetap menggunakan konfigurasi lama dan perlindungan SSH tidak bekerja optimal. Melakukan restart juga membantu mendeteksi jika ada kesalahan konfigurasi sejak awal. Dengan sistem yang sudah aktif, perlindungan terhadap Serangan Brute-Force siap diterapkan.

Gunakan perintah berikut:

|

1 2 |

sudo systemctl restart fail2ban sudo systemctl status fail2ban |

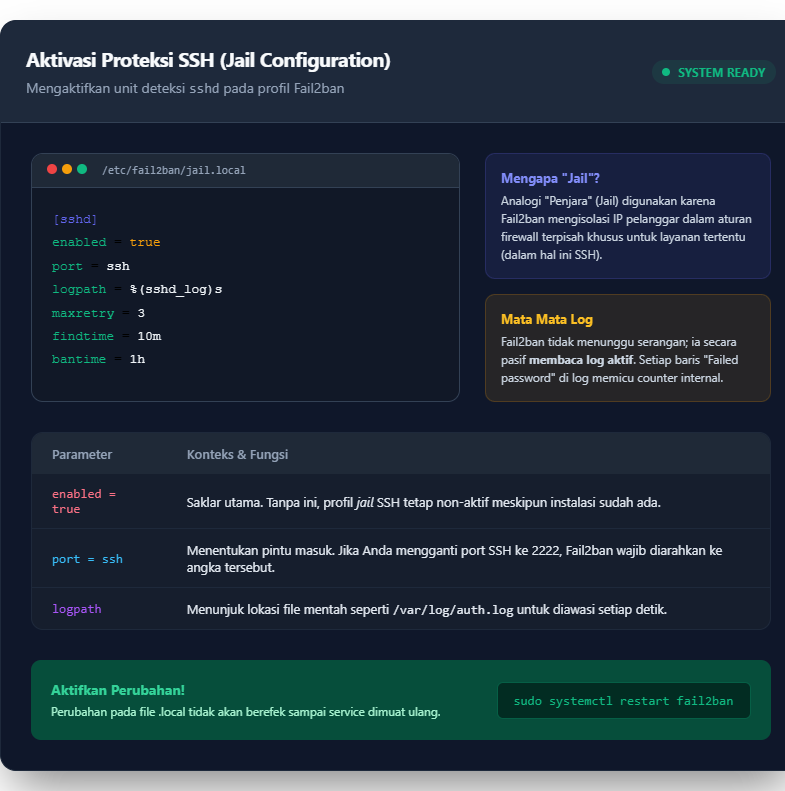

Enable Jail SSHD, Cek Banned, Unban, dan Whitelisting

Bagian ini melengkapi konfigurasi agar proteksi SSH benar-benar aktif dan mudah dikelola. Setelah Fail2ban terpasang dan jail.local dibuat, langkah-langkah di bawah ini memastikan aturan untuk SSH (sshd) berjalan, bisa dipantau, dan bisa ditangani kalau ada IP “aman” yang ikut terblokir.

1. Mengaktifkan Proteksi SSH

Walaupun Fail2ban sudah terinstal, ia tidak selalu otomatis melindungi SSH. Fail2ban bekerja memakai “jail” (semacam profil aturan). Untuk SSH, jail yang dipakai umumnya bernama sshd. Jadi, kamu perlu memastikan jail ini diaktifkan supaya Fail2ban benar-benar memantau percobaan login SSH.

Buka dan edit file konfigurasi:

|

1 |

sudo nano /etc/fail2ban/jail.local |

Tambahkan/ubah konfigurasi berikut:

|

1 2 3 4 5 6 7 |

[sshd] enabled = true port = ssh logpath = %(sshd_log)s maxretry = 3 findtime = 10m bantime = 1h |

Penjelasan singkat konteksnya:

enabled = true→ mengaktifkan jailsshd. Kalau inifalse, Fail2ban tidak akan melakukan apa pun untuk SSH.port = ssh→ Fail2ban akan memantau port SSH. Jika kamu memakai port custom, ganti jadi angka port, misalnya2222.logpath = %(sshd_log)s→ menunjukkan lokasi log SSH yang dipantau. Fail2ban “membaca” log untuk menemukan percobaan login gagal.maxretry,findtime,bantime→ menentukan kapan IP diblokir dan berapa lama pemblokirannya.

Setelah selesai, restart Fail2ban agar aturan baru dibaca:

|

1 |

sudo systemctl restart fail2ban |

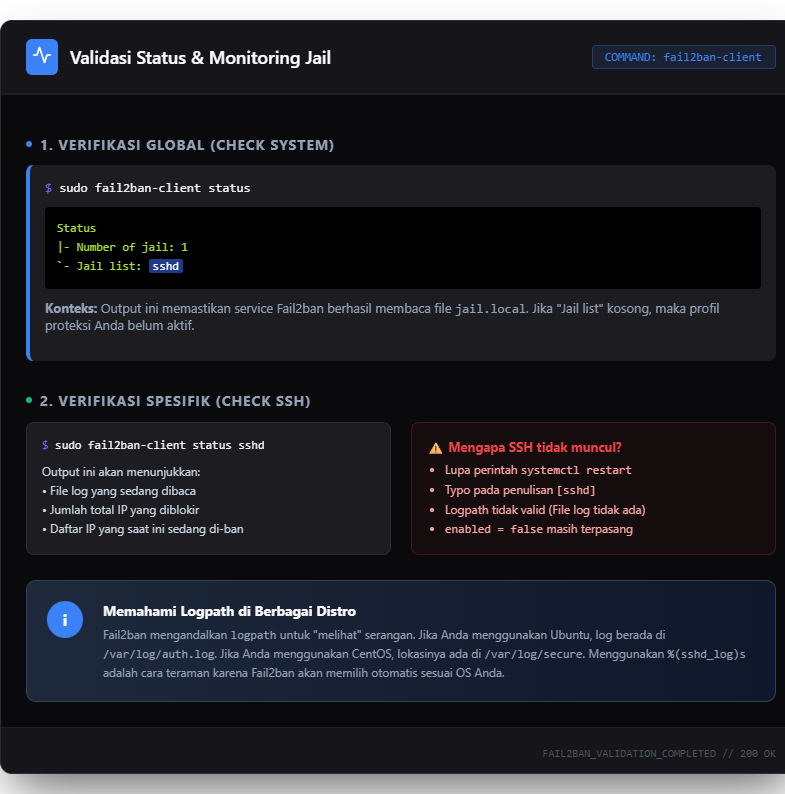

2. Validasi Konfigurasi & Cek Jail yang Aktif

Setelah mengaktifkan jail sshd, langkah penting berikutnya adalah memastikan Fail2ban benar-benar menjalankan jail tersebut. Ini berguna untuk mengecek apakah konfigurasi kamu sudah terbaca dengan benar (misalnya tidak salah ketik, logpath benar, dan jailnya muncul).

Cek ringkasan status Fail2ban dan daftar jail yang aktif:

|

1 |

sudo fail2ban-client status |

Lalu cek status khusus jail SSH:

|

1 |

sudo fail2ban-client status sshd |

Yang perlu kamu pahami dari outputnya:

- Jika jail

sshdmuncul, berarti proteksi SSH sudah aktif. - Jika

sshdtidak muncul, biasanya karena:- jail belum di-

enabled, - ada kesalahan konfigurasi,

- atau

logpathtidak sesuai sehingga jail gagal berjalan.

- jail belum di-

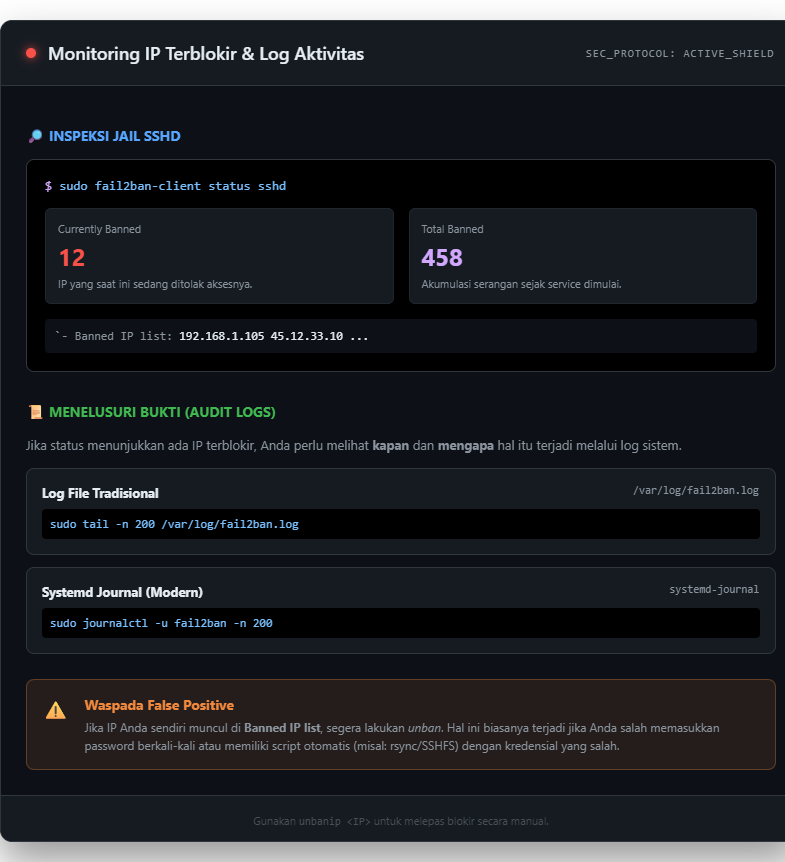

3. Melihat IP yang Sedang Diblokir

Saat ada brute-force, Fail2ban akan memblokir IP penyerang. Kamu perlu tahu cara mengecek IP mana yang sedang diblokir, supaya kamu bisa memastikan Fail2ban bekerja dan bisa mengevaluasi apakah ada false positive (misalnya IP kamu sendiri ikut keblokir).

Untuk melihat IP yang sedang diblokir oleh jail SSH:

|

1 |

sudo fail2ban-client status sshd |

Biasanya kamu akan melihat bagian seperti:

Currently banned→ jumlah IP yang sedang diblokirBanned IP list→ daftar IP yang diblokir

Kalau kamu ingin melihat detail aktivitas Fail2ban (misalnya kapan IP diban), cek log Fail2ban:

|

1 |

sudo tail -n 200 /var/log/fail2ban.log |

Pada beberapa sistem, log bisa juga dilihat dari journal:

|

1 |

sudo journalctl -u fail2ban --no-pager -n 200 |

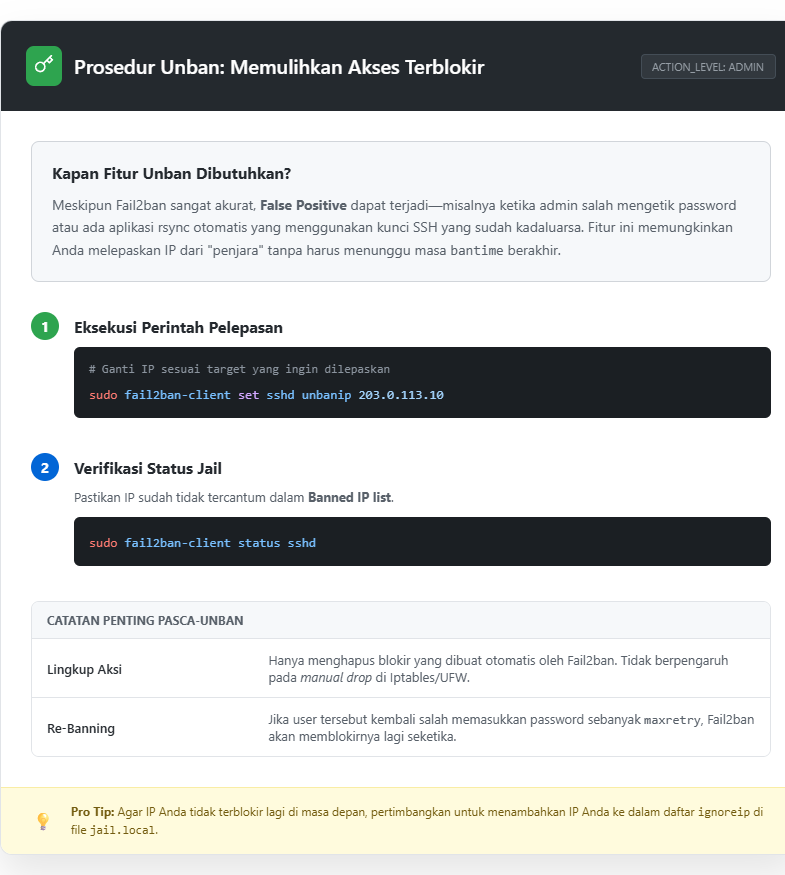

4. Unban IP

Kadang IP yang diblokir bukan penyerang, tapi user sah yang salah memasukkan password beberapa kali, atau admin yang lupa kredensial. Kalau itu terjadi, kamu bisa membuka blokir tanpa menunggu bantime habis, yaitu dengan fitur unban.

Untuk membuka blokir satu IP pada jail sshd:

|

1 |

sudo fail2ban-client set sshd unbanip 203.0.113.10 |

Lalu cek apakah IP tersebut sudah keluar dari daftar banned:

|

1 |

sudo fail2ban-client status sshd |

Konteks penting:

- Unban hanya menghapus blokir yang dibuat Fail2ban (bukan aturan blokir manual lain di firewall).

- Kalau IP yang sama tetap mencoba password salah berkali-kali, Fail2ban bisa memban lagi sesuai aturan

maxretry/findtime.

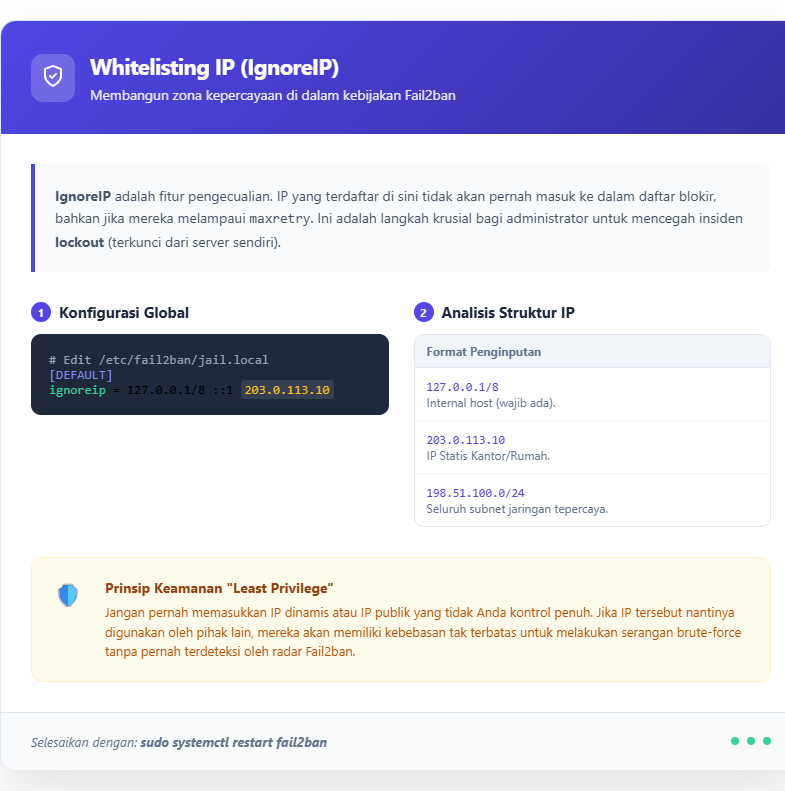

5. Whitelisting IP (IgnoreIP) agar Tidak Ikut Terblokir

Kalau kamu punya IP tetap (misalnya IP kantor, IP rumah statis, IP VPN), sebaiknya kamu whitelist agar tidak ikut terblokir saat kamu sendiri salah login beberapa kali. Di Fail2ban, whitelist dilakukan lewat parameter ignoreip.

Tambahkan di bagian [DEFAULT] dalam jail.local:

|

1 2 |

[DEFAULT] ignoreip = 127.0.0.1/8 ::1 203.0.113.10 198.51.100.0/24 |

Penjelasan konteksnya:

127.0.0.1/8dan::1→ bawaan untuk localhost (aman).203.0.113.10→ contoh IP tunggal yang tidak akan diban.198.51.100.0/24→ contoh 1 range jaringan yang tidak akan diban (semua IP dalam rentang itu).

Setelah mengubah konfigurasi, restart Fail2ban:

|

1 |

sudo systemctl restart fail2ban |

Catatan keamanan:

- Jangan whitelist IP publik yang tidak kamu kontrol (apalagi IP dinamis), karena itu bisa jadi celah. Whitelist hanya untuk IP yang benar-benar tepercaya.

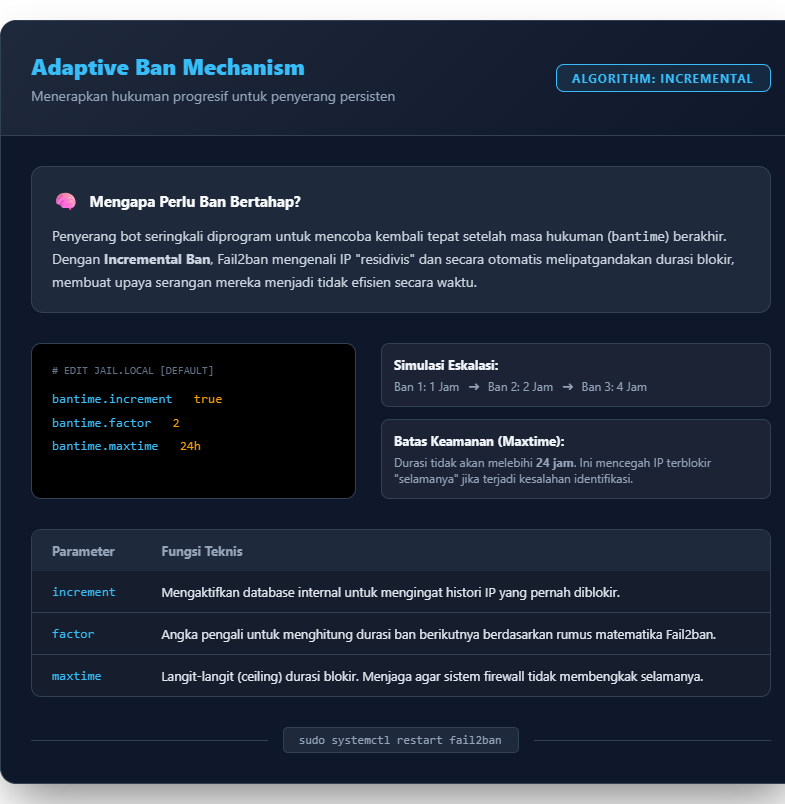

6. Atur Bantime Lebih Cerdas

Konfigurasi default bantime biasanya memblokir dalam durasi yang sama setiap kali ada pelanggaran. Padahal, penyerang brute-force sering mencoba terus-menerus. Supaya lebih efektif, kamu bisa membuat durasi ban semakin lama jika IP yang sama mengulangi serangan. Ini membuat penyerang cepat “kehabisan kesempatan”.

Tambahkan di [DEFAULT]:

|

1 2 3 4 |

[DEFAULT] bantime.increment = true bantime.factor = 2 bantime.maxtime = 24h |

Penjelasan mudahnya:

bantime.increment = true→ mengaktifkan ban bertahap.bantime.factor = 2→ setiap pelanggaran berulang, durasi ban bisa naik (misalnya dikali 2).bantime.maxtime = 24h→ batas maksimum ban, biar tidak jadi “permanent ban” tanpa sengaja.

Setelah itu, restart Fail2ban:

|

1 |

sudo systemctl restart fail2ban |

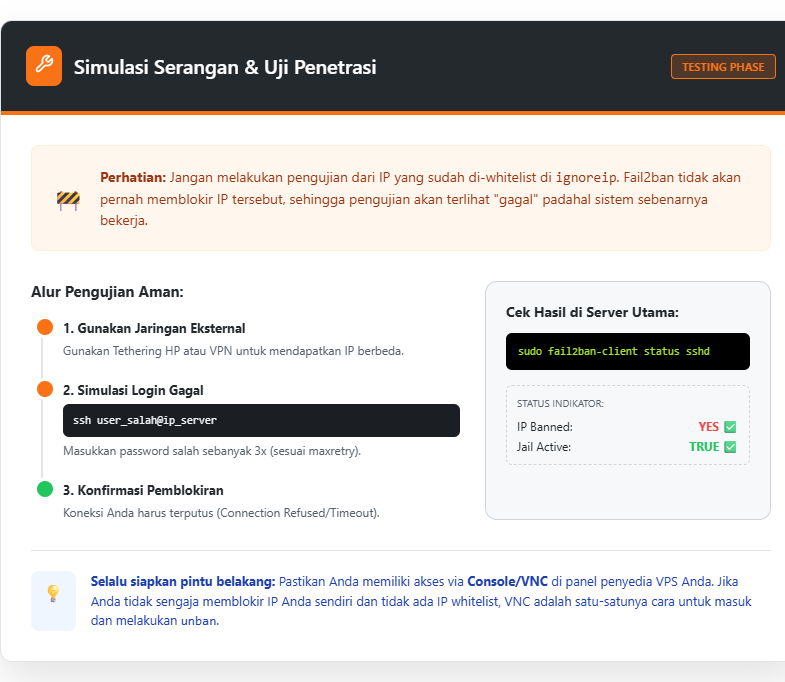

7. Menguji Fail2ban

Pengujian penting dilakukan supaya kamu tidak “mengira” sistem aman padahal jail sshd tidak bekerja. Cara paling mudah adalah mensimulasikan login gagal beberapa kali, lalu lihat apakah Fail2ban memban IP kamu.

Cara uji yang aman:

- Gunakan perangkat/jaringan lain (bukan yang kamu whitelist di

ignoreip). - Coba login SSH dengan password salah sampai melewati

maxretry(misalnya 3 kali jikamaxretry = 3). - Cek status jail

sshd:

|

1 |

sudo fail2ban-client status sshd |

Jika berhasil, IP penguji akan muncul di Banned IP list.

Tips agar tidak “mengunci diri sendiri”:

- Jangan melakukan tes dari koneksi utama yang kamu pakai untuk mengelola server, kecuali kamu siap akses via console/VNC panel.

- Pastikan kamu tahu cara unban (langkah nomor 4) sebelum mencoba tes ini.

Cara Kerja Fail2ban dalam Mencegah Serangan Brute-Force

Cara kerja Fail2ban sebenarnya cukup sederhana, namun sangat efisien karena bersifat otomatis dan berbasis pola log. Mekanisme ini membuat Fail2ban mampu merespons serangan dengan cepat sebelum berdampak lebih luas. Berikut penjelasan tahapan utama cara kerja Fail2ban dalam mencegah Serangan Brute-Force.

- Monitoring Aktivitas Login Melalui Log Sistem – Fail2ban bekerja dengan memantau file log sistem yang mencatat aktivitas autentikasi, terutama log SSH. Setiap kali ada percobaan login, baik berhasil maupun gagal, aktivitas tersebut akan tercatat di log. Fail2ban membaca log ini secara berkala untuk mencari pola kegagalan login yang mencurigakan. Jika ditemukan banyak percobaan gagal dari satu alamat IP dalam waktu singkat, kondisi tersebut dianggap sebagai indikasi Serangan Brute-Force. Dengan pemantauan berbasis log, Fail2ban tidak bergantung pada tebakan, melainkan pada data aktual. Pendekatan ini membuat sistem lebih akurat dalam membedakan aktivitas normal dan serangan otomatis.

- Mendeteksi Pola Serangan Brute-Force Secara Otomatis – Setelah memantau log, Fail2ban akan mencocokkan aktivitas yang tercatat dengan aturan atau filter yang telah ditentukan. Filter ini berfungsi mengenali pola khas Serangan Brute-Force, seperti percobaan login berulang dengan kredensial yang berbeda. Ketika jumlah kegagalan melebihi batas yang sudah diatur, Fail2ban menyimpulkan bahwa aktivitas tersebut berbahaya. Proses deteksi ini berlangsung otomatis tanpa campur tangan administrator. Dengan mekanisme ini, Fail2ban dapat bereaksi cepat sebelum penyerang memiliki cukup waktu untuk menebak kombinasi login. Deteksi berbasis pola menjadikan Fail2ban efektif dalam menghadapi serangan otomatis yang masif.

- Memblokir Alamat IP Penyerang Secara Dinamis – Begitu Pola Serangan Brute-Force terdeteksi, Fail2ban langsung mengambil tindakan dengan memblokir alamat IP yang terlibat. Pemblokiran ini biasanya diterapkan melalui aturan firewall di sistem Linux. Dengan akses yang langsung ditutup, penyerang tidak bisa melanjutkan percobaan login ke SSH. Pemblokiran bersifat dinamis, artinya hanya IP bermasalah yang terkena dampak tanpa mengganggu pengguna lain. Durasi pemblokiran juga dapat diatur sesuai kebutuhan, mulai dari sementara hingga jangka panjang. Cara kerja ini membuat Fail2ban sangat efisien dalam menghentikan Serangan Brute-Force tanpa mengorbankan kinerja server.

- Mengembalikan Akses Setelah Masa Blokir Berakhir – Fail2ban tidak hanya memblokir, tetapi juga mengelola kapan akses dapat dikembalikan. Setelah durasi pemblokiran selesai, alamat IP yang diblokir akan dilepas secara otomatis. Mekanisme ini penting untuk menghindari pemblokiran permanen akibat kesalahan login yang tidak disengaja. Dengan pendekatan ini, sistem tetap aman sekaligus ramah bagi pengguna sah. Proses pelepasan blokir berjalan otomatis tanpa perlu konfigurasi tambahan. Hal ini menunjukkan bahwa Fail2ban dirancang untuk menjaga keseimbangan antara keamanan dan kenyamanan akses SSH.

SSH Lebih Aman dengan Fail2ban dan Proteksi Berlapis

Mencegah Serangan Brute-Force pada SSH Linux adalah langkah penting dalam menjaga keamanan dan stabilitas server. Fail2ban menawarkan solusi praktis dengan memantau log, mendeteksi pola serangan, dan memblokir penyerang secara otomatis. Dikombinasikan dengan praktik keamanan lain seperti autentikasi kunci, pembatasan akses, dan enkripsi, perlindungan server menjadi semakin kuat.

Bagi pengelola server atau layanan online, pendekatan keamanan berlapis sangat disarankan. Dengan penerapan yang konsisten, risiko Serangan Brute-Force dapat ditekan secara signifikan.

Untuk kebutuhan server yang stabil dan mudah dikembangkan untuk hosting aplikasi/website, Cloud VPS DomaiNesia dapat menjadi fondasi yang tepat karena keamanan server dapat diatur langsung dari sisi OS (SSH, firewall, Fail2ban) sekaligus dioptimasi sesuai kebutuhan traffic.