Cara Install IPTables di VPS Untuk Kontrol Akses IP Address

Hai DomaiNesians! Kali ini kita akan membahas cara mengelola aturan firewall menggunakan IPTables di VPS. Dalam dunia hosting, menjaga keamanan server merupakan prioritas utama. Tanpa pengelolaan firewall yang baik, server rentan terhadap serangan siber seperti akses tidak sah atau serangan DDoS. IPTables hadir sebagai solusi efektif untuk mengatasi masalah ini. Dengan fitur ini, kita dapat mengatur lalu lintas jaringan, membatasi akses IP, dan melindungi server dari ancaman. Yuk, kita jelajahi langkah-langkahnya bersama!

Mengenal IPTables Yang Telah Menjadi Standar Linux

Pengelolaan aturan firewall merujuk pada proses mengatur lalu lintas jaringan yang masuk dan keluar dari server berdasarkan aturan tertentu. Tujuannya adalah untuk memastikan hanya koneksi yang diizinkan yang dapat mengakses server, sehingga keamanan tetap terjaga. IPTables adalah alat bawaan di sistem operasi Linux yang digunakan untuk mengelola aturan firewall ini. Alat ini memungkinkan kita untuk membuat, mengubah, dan menghapus aturan yang mengontrol paket data berdasarkan informasi seperti alamat IP, port, atau protokol.

IPTables telah menjadi standar di hampir semua distribusi Linux, seperti Ubuntu, Debian, CentOS, dan lainnya. Biasanya, IPTables sudah terpasang secara default sebagai aplikasi bawaan saat sistem operasi diinstal. Keberadaannya yang esensial menjadikan IPTables pilihan utama untuk mengelola firewall, karena kemampuannya yang fleksibel dan kompatibilitasnya dengan berbagai distribusi Linux.

Kontrol akses IP di VPS sangat penting dalam berbagai skenario:

- Saat menjalankan aplikasi web, kita mungkin ingin membatasi akses ke panel admin hanya dari IP tertentu untuk mencegah peretasan.

- Dalam kasus server email, memblokir IP yang mencurigakan dapat mengurangi risiko spam atau serangan brute force.

- Untuk server game, mengatur aturan firewall dapat melindungi dari serangan DDoS yang mengganggu performa.

Komponen-Komponen Utama Pada IPTables

IPTables memiliki beberapa komponen utama yang bekerja bersama untuk mengelola aturan firewall. Komponen ini meliputi table, rule, chain, dan target. Berikut adalah penjelasan untuk setiap komponen:

- Table: struktur yang mengelompokkan aturan berdasarkan jenis operasi, seperti filter (untuk menyaring paket), NAT (untuk mengubah alamat jaringan), dan mangle (untuk modifikasi paket).

- Rule: aturan spesifik yang menentukan apa yang harus dilakukan dengan paket data, misalnya menerima, menolak, atau meneruskannya.

- Chain: rantai aturan yang diterapkan pada tahap tertentu dalam pemrosesan paket, seperti INPUT (paket masuk), OUTPUT (paket keluar), dan FORWARD (paket yang diteruskan).

- Target: tindakan yang diambil ketika paket memenuhi aturan, seperti ACCEPT (menerima), DROP (menolak), atau REJECT (menolak dengan notifikasi).

Cara kerja komponen-komponen ini cukup sederhana. Ketika paket data masuk ke server, IPTables memeriksanya melalui chain yang relevan. Setiap rule dalam chain dievaluasi, dan jika paket memenuhi kriteria rule, target yang ditentukan akan diterapkan. Misalnya, jika rule menyatakan bahwa paket dari IP tertentu harus ditolak, maka target DROP akan menghentikan paket tersebut. Proses ini memungkinkan kontrol yang sangat rinci terhadap lalu lintas jaringan.

Perbedaan IPTables Dengan Aplikasi Firewall Lainnya

IPTables sering dibandingkan dengan alat firewall lain seperti UFW (Uncomplicated Firewall) dan CSF (ConfigServer Security & Firewall). UFW adalah antarmuka yang lebih sederhana untuk mengelola IPTables, dirancang untuk memudahkan pengguna yang tidak terbiasa dengan perintah kompleks. Namun, UFW kurang fleksibel dibandingkan IPTables karena tidak mendukung konfigurasi tingkat lanjut. CSF, di sisi lain, adalah alat yang lebih komprehensif, menawarkan fitur seperti deteksi intrusi dan antarmuka grafis. Meski begitu, CSF lebih berat dan memerlukan sumber daya lebih banyak dibandingkan IPTables. IPTables unggul dalam fleksibilitas dan efisiensi, menjadikannya pilihan ideal untuk pengguna yang ingin kontrol penuh tanpa tambahan fitur yang mungkin tidak diperlukan.

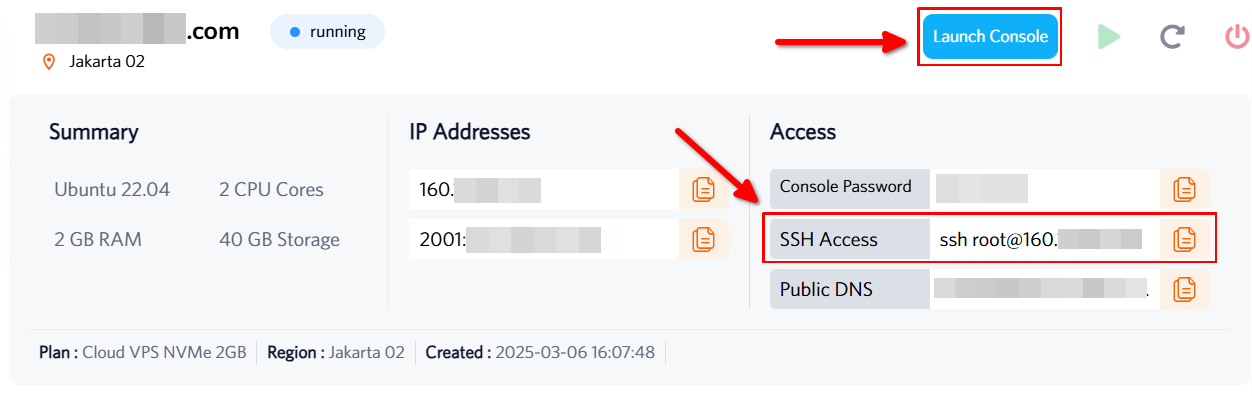

Mengakses Cloud VPS Linux Dengan SSH

Nah, DomaiNesians! Sekarang kita akan masuk ke langkah praktis untuk mengelola firewall di VPS. Setelah memahami pentingnya IPTables, mari kita mulai dengan mengakses server. Dalam panduan ini, kita menggunakan Cloud VPS dengan sistem operasi Ubuntu 22.04. Perlu diingat, antarmuka atau perintah mungkin sedikit berbeda tergantung pada versi sistem operasi atau jenis lisensi yang digunakan. Jika belum memiliki VPS, segera kunjungi Paket Hosting DomaiNesia atau Cloud VPS Terjangkau di DomaiNesia untuk memulai.

Untuk memulai, akses Cloud VPS melalui terminal SSH atau Console MyDomaiNesia. Jika lupa dengan alamat IP VPS, informasi tersebut dapat ditemukan di Dashboard VPS MyDomaiNesia. Pastikan koneksi stabil sebelum melanjutkan ke langkah berikutnya.

Menginstall IPTables di Cloud VPS

Setelah berhasil mengakses Cloud VPS, langkah pertama adalah memperbarui sistem untuk memastikan semua paket perangkat lunak dalam kondisi terbaru. Jalankan perintah berikut di terminal:

|

1 |

sudo apt update && apt upgrade -y |

Setelah sistem diperbarui, kita dapat melanjutkan untuk menginstal IPTables. Sebagian besar distribusi Linux, termasuk Ubuntu, sudah menyertakan IPTables sebagai aplikasi bawaan yang terpasang bersamaan dengan sistem operasi. Untuk memastikannya, periksa apakah IPTables sudah terinstal dengan menjalankan perintah:

|

1 |

sudo iptables --version |

Jika muncul pesan “command not found”, itu menandakan IPTables belum terpasang. Untuk menginstalnya pada Ubuntu atau Debian, gunakan perintah:

|

1 |

sudo apt install iptables -y |

Pada distribusi seperti CentOS, RHEL, AlmaLinux, atau Rocky Linux, gunakan perintah berikut:

|

1 |

sudo yum install iptables -y |

Perintah ini akan mengunduh dan menginstal IPTables dengan cepat.

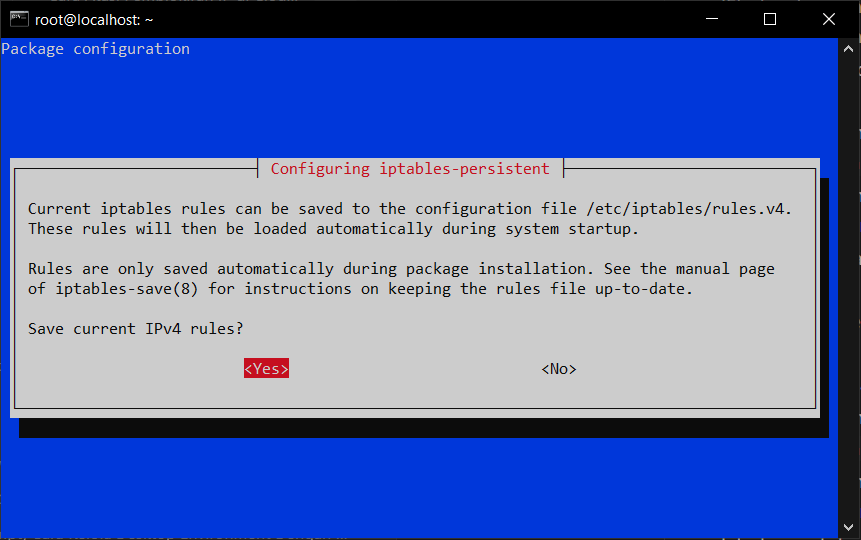

Menginstall IPTables Persistent di Cloud VPS

Setelah IPTables terpasang, kita perlu memastikan aturan firewall tetap berlaku meskipun server direstart. Di sinilah IPTables Persistent berperan. Berbeda dengan IPTables biasa yang kehilangan aturan saat server reboot, IPTables Persistent menyimpan aturan secara permanen. Untuk menginstalnya pada Ubuntu atau Debian, jalankan perintah:

|

1 |

sudo apt install iptables-persistent -y |

Pada CentOS, RHEL, AlmaLinux, atau Rocky Linux, gunakan perintah:

|

1 |

sudo yum install iptables-services -y |

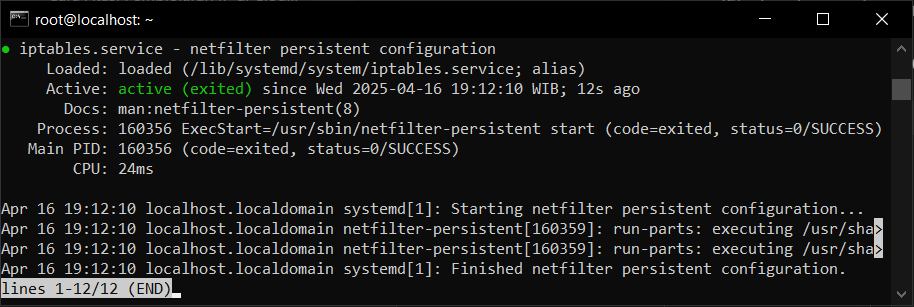

Selama proses instalasi, mungkin muncul jendela pengaturan awal untuk IPTables Persistent, baik untuk IPv4 maupun IPv6. Pilih “OK” dan tekan “Enter” untuk melanjutkan. Setelah itu, aktifkan layanan IPTables dengan perintah:

|

1 |

sudo systemctl enable --now iptables |

Untuk memastikan layanan berjalan dengan baik, periksa statusnya menggunakan perintah:

|

1 |

sudo systemctl status iptables |

Dengan IPTables Persistent terpasang, aturan firewall yang dibuat tidak akan hilang meskipun server direstart. Kita kini siap untuk mengelola aturan firewall sesuai kebutuhan.

Aturan Firewall di VPS Jadi Terkelola

Mengatur firewall di VPS menggunakan IPTables ternyata tidak serumit yang dibayangkan. Dari memahami komponen utama, perbandingan dengan alat lain, hingga langkah instalasi, kita telah menjelajahi semua aspek penting untuk menjaga keamanan server. Dengan IPTables dan IPTables Persistent, kita dapat mengontrol akses jaringan dengan presisi, melindungi server dari ancaman, dan memastikan performa yang optimal. Jangan lupa untuk selalu mengawasi dan memonitor lalu lintas jaringan di VPS setelah IPTables sudah terinstall.

Selamat kepada DomaiNesians yang telah mengikuti panduan ini! Server kini lebih aman dan siap mendukung proyek – proyekmu. Sampai bertemu di artikel dan panduan DomaiNesia berikutnya!