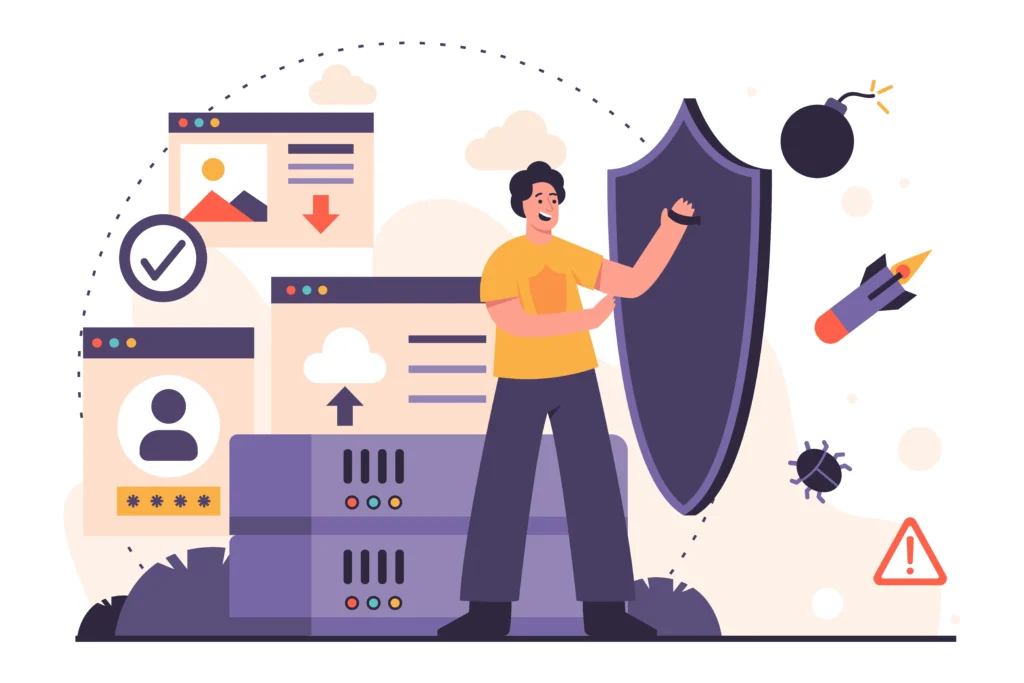

Pentingnya Mengetahui Vulnerability Keamanan Pada Sistem

Seperti yang kita ketahui, keamanan pada sistem atau aplikasi adalah hal yang paling penting. Untuk itu sebisa mungkin kita harus memikirkan kemungkinan-kemungkinan serangan siber yang akan terjadi pada keamanan sistem. Celah serangan siber itulah yang dinamakan Vulnerability. Vulnerability merupakan kegiatan menyusupan oleh orang yang tidak bertanggung jawab untuk berbuat buruk terhadap sistem atau aplikasi.

Nah, lalu apa saja penyebab terjadinya vulnerability ini? Apa jenis-jenis dari kerentanan keamanan sistem atau aplikasi? Bagaimana tips dalam mencegah kejadian vulnerability ini? Yuk, simak saja di artikel berikut ini!

Pengertian Vulnerability

Vulnerability merupakan suatu kelemahan yang dapat dimanfaatkan oleh para penjahat dunia maya untuk memperoleh akses yang tidak sah ke dalam sistem komputer.

Begitu vulnerability tersebut dieksploitasi, serangan siber dapat menyusupkan kode berbahaya, memasang malware, dan bahkan mencuri data yang bersifat sensitif.

Ada berbagai metode yang dapat digunakan untuk mengeksploitasi vulnerability, termasuk injeksi SQL, buffer overflow, skrip lintas situs (XSS), dan penggunaan open-source exploit kits yang secara otomatis mencari vulnerability dan kelemahan keamanan yang dikenal dalam aplikasi web.

Banyak vulnerability yang mempengaruhi perangkat lunak populer, sehingga menempatkan banyak pengguna yang mengandalkan perangkat lunak tersebut pada risiko tinggi terhadap pelanggaran data atau serangan rantai pasokan.

Eksploitasi vulnerability zero-day ini dicatat oleh MITRE sebagai Common Vulnerability Exposure (CVE), menyediakan identifikasi standar yang memungkinkan komunitas keamanan siber untuk lebih efisien mendeteksi, mengelola, dan merespons kelemahan yang diketahui.

Kesadaran akan vulnerability dan tindakan pencegahan yang tepat menjadi krusial dalam menjaga keamanan sistem dan melindungi data sensitif dari ancaman siber.

Baca Juga : Pengertian HTML, Fungsi dan Struktur dan Contohnya

Penyebab Vulnerability

Ada berbagai penyebab vulnerability dalam keamanan sistem, di antaranya:

Kompleksitas

Kompleksitas dalam konteks keamanan sistem dapat menjadi hal yang merepotkan. Di satu sisi, sistem yang kompleks seringkali memiliki lebih banyak elemen dan interaksi, yang pada gilirannya meningkatkan probabilitas keberadaan cacat atau kesalahan konfigurasi.

Pengelolaan, memahami, dan memperbarui komponen yang beraneka ragam dalam sistem kompleks dapat menjadi tugas yang rumit, menyisakan ruang untuk kekurangan yang tidak terdeteksi.

Di sisi lain, tingkat kompleksitas yang tinggi juga menciptakan peluang bagi pihak yang tidak berwenang untuk mengeksploitasi kelemahan. Semakin kompleks sistem, semakin sulit untuk menjaga semua aspeknya tetap aman dan terkini.

Penyerang dapat mencari celah dalam kerumitan sistem, memanfaatkannya untuk mendapatkan akses yang tidak diinginkan atau mengeksploitasi cacat keamanan yang mungkin terabaikan.

Oleh karena itu, manajemen kompleksitas menjadi kunci penting dalam memitigasi risiko keamanan.

Hal ini melibatkan pemahaman yang mendalam terhadap semua komponen sistem, implementasi praktik-praktik keamanan terbaik, serta pemantauan dan pembaruan yang konsisten untuk mengidentifikasi dan mengatasi vulnerability yang mungkin muncul seiring waktu.

Familiarity

Familiarity dengan elemen-elemen umum seperti kode, perangkat lunak, sistem operasi, dan perangkat keras dapat menjadi bumerang dalam konteks keamanan.

Penggunaan elemen-elemen ini yang umum dijumpai dalam berbagai lingkungan meningkatkan kemungkinan penyerang memiliki pengetahuan yang lebih baik tentang vulnerability yang mungkin ada.

Sebagai contoh, karena popularitas dan ketersediaan open resources, penyerang dapat dengan mudah mengakses informasi tentang celah keamanan yang umumnya dikenal di berbagai sistem.

Familiaritas dengan elemen-elemen standar juga dapat memberikan keuntungan bagi penyerang dalam merancang serangan yang lebih canggih. Mereka mungkin menargetkan vulnerability yang umumnya diketahui tidak selalu diperbarui atau dilupakan oleh pengguna akhir.

Oleh karena itu, pemantauan dan pembaruan berkala terhadap elemen-elemen umum ini, bersama dengan kesadaran terhadap potensi risiko yang terkait, menjadi kunci dalam menjaga keamanan sistem secara efektif.

Kesadaran akan vulnerability yang dikenal dan praktik-praktik keamanan yang ketat dapat membantu mencegah potensi eksploitasi oleh pihak yang tidak sah.

Konektivitas

Semakin banyak perangkat yang terhubung dalam suatu jaringan, semakin besar potensi terjadinya vulnerability keamanan.

Konektivitas yang tinggi menciptakan suatu lingkungan di mana banyak perangkat saling terhubung, meningkatkan kompleksitas infrastruktur dan seringkali memberikan lebih banyak pintu masuk yang dapat dimanfaatkan oleh penyerang.

Penting untuk diingat bahwa setiap perangkat yang terhubung dapat menjadi pintu masuk potensial bagi serangan siber.

Manajemen Kata Sandi yang Buruk

Manajemen kata sandi yang buruk merupakan faktor risiko yang sering terkait dengan vulnerability keamanan. Kata sandi yang lemah atau kebiasaan menggunakan kata sandi yang sama untuk berbagai akun dapat memberikan celah yang dapat dimanfaatkan oleh penyerang.

Praktek keamanan yang kurang dalam manajemen kata sandi dapat membuka peluang bagi serangan kekerasan kata sandi, dimana penyerang mencoba kombinasi kata sandi secara berulang-ulang hingga menemukan yang sesuai.

Kelemahan Sistem Operasi

Kelemahan dalam sistem operasi sering kali menjadi poin rentan dalam keamanan suatu sistem.

Sebagaimana perangkat lunak pada umumnya, sistem operasi dapat memiliki kekurangan atau vulnerability tertentu yang dapat dieksploitasi oleh penyerang.

Sistem operasi yang kurang aman secara default dapat menjadi sumber potensi risiko, memungkinkan pengguna untuk memperoleh akses yang tidak sah ke dalam sistem dan menyuntikkan virus atau malware yang dapat merusak integritas dan kinerja sistem.

Penggunaan Internet

penggunaan internet, walaupun memberikan akses luas terhadap informasi dan layanan, juga membawa risiko tertentu. Internet seringkali menjadi tempat berkembangnya spyware dan adware yang dapat menginfeksi komputer pengguna secara otomatis.

Spyware dapat mencuri informasi pribadi pengguna, sedangkan adware dapat menyebabkan gangguan dan mengancam keamanan sistem.

Oleh karena itu, penggunaan internet yang tidak berhati-hati dan kurangnya perlindungan keamanan dapat meningkatkan risiko terhadap serangan siber dan vulnerability sistem.

Tindakan pencegahan, seperti penggunaan perangkat lunak keamanan yang terkini dan penghindaran terhadap sumber-sumber yang mencurigakan, dapat membantu melindungi sistem dari potensi ancaman ini.

Bug Perangkat Lunak

Bug dalam perangkat lunak, baik itu disengaja atau tidak, merupakan salah satu aspek yang sering kali menjadi vulnerability dan dapat dimanfaatkan oleh penyerang.

Keberadaan bug dapat menjadi pintu masuk bagi penyerang untuk mengeksploitasi sistem atau perangkat lunak yang bersangkutan. Pembaruan perangkat lunak yang terlewatkan oleh pengguna juga dapat meninggalkan perangkat lunak dalam kondisi rentan terhadap eksploitasi.

Masukan Pengguna Tidak Dicentang

Masukan pengguna yang tidak dicentang atau tidak divalidasi dengan benar juga dapat menjadi sumber vulnerability.

Jika suatu situs web atau perangkat lunak tidak menerapkan langkah-langkah keamanan yang memadai untuk memeriksa dan menyaring masukan pengguna, serangan seperti injeksi SQL dapat terjadi.

Injeksi SQL adalah teknik serangan di mana penyerang menyisipkan kode SQL berbahaya ke dalam input yang diterima oleh aplikasi, dengan tujuan untuk mengakses atau mengubah data di dalam database. Kondisi ini dapat membahayakan keamanan data dan merugikan integritas sistem.

Manusia

Manusia memegang peran krusial dalam rentetan vulnerability keamanan siber, dan rekayasa sosial muncul sebagai ancaman utama.

Kesadaran akan risiko yang terkait dengan ancaman siber, serta penerapan program pelatihan internal, menjadi kunci dalam mengatasi risiko yang ditimbulkan oleh perilaku manusia yang tidak hati-hati atau minim informasi.

Rekayasa sosial melibatkan upaya penipuan atau manipulasi yang dilakukan oleh penyerang dengan maksud memanfaatkan ketidaktahuan, kecerobohan, atau ketidaktahuan seseorang untuk mendapatkan akses tidak sah atau informasi rahasia.

Kesadaran yang kurang tentang teknik rekayasa sosial dapat membuat individu rentan terhadap serangan, seperti memberikan informasi login atau mengklik tautan berbahaya.

Program pelatihan internal dapat membantu meningkatkan kecerdasan siber individu, memperkenalkan mereka pada risiko yang mungkin mereka hadapi, dan memberikan panduan tentang cara mengenali dan mengatasi serangan.

Dengan memahami taktik rekayasa sosial yang umum, seperti phising atau penipuan telepon, individu dapat menjadi lebih waspada dan mengambil langkah-langkah pencegahan yang lebih baik.

Selain itu, membangun budaya keamanan di dalam organisasi juga merupakan aspek penting. Ini mencakup mengkomunikasikan kebijakan keamanan kepada seluruh personel, mendorong praktik keamanan yang baik, dan menciptakan lingkungan di mana individu merasa nyaman untuk melaporkan potensi ancaman atau insiden keamanan.

Jenis Vulnerability

Ketika berbicara tentang vulnerability, kita merujuk pada cacat atau kelemahan dalam sistem digital dan perangkat keras. Kemungkinan besar, berbagai vulnerability dapat ditemui di berbagai perangkat yang kamu gunakan.

Oleh karena itu, memiliki pemahaman tentang lima jenis vulnerability yang umum dapat membantu kamu mengidentifikasi, menyortir, dan memberikan prioritas pada langkah-langkah keamanan yang diperlukan.

Berikut beberapa jenisnya:

Vulnerability Perangkat Lunak

Kelemahan dalam produk perangkat lunak dapat muncul akibat sejumlah faktor, terutama terkait dengan kesalahan pemrograman dan kekurangan desain.

Kesalahan pemrograman, seperti injeksi SQL dan skrip lintas situs, seringkali terjadi selama proses pengembangan perangkat lunak. Pemrogram mungkin secara tidak sengaja membuat kesalahan yang dapat dieksploitasi oleh penyerang.

Sementara itu, kekurangan dalam desain perangkat lunak dapat terwujud sebagai kegagalan dalam melakukan otentikasi permintaan pengguna dengan memadai.

Desain yang tidak memadai dalam hal keamanan dapat memberikan celah bagi penjahat dunia maya untuk mengeksploitasi sistem dengan cara yang tidak diinginkan.

Ketika vulnerability semacam ini teridentifikasi, penjahat dunia maya dapat memanfaatkannya untuk menyisipkan muatan malware atau membuka pintu belakang ke dalam infrastruktur teknologi.

Yang membuatnya lebih serius, perangkat lunak yang rentan terhadap eksploitasi vulnerability masih dapat beroperasi tanpa hambatan, memungkinkan penyerang untuk tetap berada di bawah radar dan menjalankan kegiatan jahat mereka tanpa sepengetahuan pengguna atau administrator sistem.

Vulnerability Jaringan

Vulnerability dalam konteks jaringan mencakup sejumlah aspek yang mencerminkan kelemahan dalam perangkat lunak, perangkat keras, dan proses yang mengatur aliran data, lalu lintas pengguna, serta permintaan komputasi dalam infrastruktur Teknologi Informasi (TI).

Jangkauan vulnerability jaringan ini melibatkan komponen perangkat keras di lapisan fisik hingga keseluruhan tumpukan teknologi di lapisan aplikasi dalam model OSI.

Keunikan dari vulnerability jaringan adalah cakupannya yang luas dan melibatkan berbagai elemen, mulai dari komponen fisik hingga perangkat lunak yang digunakan dalam tumpukan jaringan.

Setiap produk perangkat keras dan layanan perangkat lunak, yang berasal dari vendor yang berbeda, memiliki risiko keamanan tersendiri. Hal inilah yang membuat pelacakan dan manajemen vulnerability jaringan menjadi tugas yang kompleks dan menantang.

Meskipun perangkat lunak dan firmware perangkat dijaga melalui pemeliharaan dan pembaruan teratur, struktur jaringan sering kali tetap rentan terhadap akses yang tidak sah.

Salah satu penyebabnya adalah konfigurasi firewall dan perutean lalu lintas yang mungkin tidak tepat atau salah.

Seiring dengan kompleksitas jaringan TI yang terus berkembang, penting bagi organisasi untuk secara proaktif mengelola dan memitigasi vulnerability ini agar dapat menjaga keamanan dan kestabilan jaringan mereka.

Vulnerability Konfigurasi & Proses

Kesalahan konfigurasi mungkin membuka sistem untuk terpapar risiko keamanan, bahkan ketika setiap produk perangkat lunak dan perangkat keras bekerja tanpa vulnerability keamanan terbuka.

Misalnya, produk dapat terkonfigurasi dengan kredensial administratif default, yang mungkin sudah dikenal oleh penjahat dunia maya.

Selain itu, pengaturan keamanan default mungkin gagal mengenkripsi beban kerja data sensitif secara otomatis, meninggalkan data yang bocor rentan terhadap modifikasi, pertukaran rahasia, atau pencurian kekayaan intelektual.

Aspek lain dari kesalahan konfigurasi terkait dengan risiko tingkat proses dalam sistem. Ini dapat melibatkan protokol TCP/IP, alur kerja lalu lintas, dan sistem autentikasi yang diimplementasikan untuk memastikan bahwa jaringan berperilaku sesuai yang diharapkan.

Kesalahan konfigurasi dapat mengakibatkan lalu lintas jaringan yang berisiko melanggar kebijakan keamanan, baik kebijakan eksplisit maupun implisit.

Dengan tidak adanya node atau komponen jaringan yang berperilaku tidak terduga pada saat ini, tim teknik mengandalkan analisis statistik untuk menilai apakah jaringan secara keseluruhan mematuhi kebijakan keamanan yang telah ditetapkan.

Hal ini mencerminkan pentingnya memahami dampak kesalahan konfigurasi pada berbagai aspek keamanan, dan menegaskan bahwa penerapan pengaturan yang benar dan pemantauan terus-menerus merupakan langkah penting dalam melindungi integritas dan keamanan jaringan.

Ancaman dari dalam

Menurut penelitian, elemen manusia memiliki andil sebanyak 95% dalam seluruh insiden keamanan siber. Tantangan utama muncul dari vulnerability terhadap ancaman dari orang dalam.

Pada dasarnya, seorang karyawan yang dipercayakan dengan informasi bisnis yang sangat sensitif dan memiliki akses ke sistem teknologi krusial dapat menjadi sumber risiko signifikan jika mereka merasa tidak puas atau, dalam beberapa kasus, bertujuan merugikan organisasi.

Paparan risiko dalam kasus ini bergantung pada dua faktor utama: hak akses yang diberikan kepada karyawan dan kemampuan mereka untuk memperoleh akses yang tidak sah.

Selain itu, kasus lain dapat terkait dengan kelalaian atau kurangnya kesadaran keamanan dari karyawan yang menangani informasi bisnis yang bersifat sensitif.

Meskipun sulit untuk menemukan niat jahat dari karyawan yang tidak puas atau memprediksi kelalaian keamanan dari anggota tim yang dipercaya, organisasi dapat mengurangi paparan risiko dengan mengadopsi beberapa strategi.

Langkah-langkah ini termasuk menerapkan kontrol akses keamanan yang kuat dengan menerapkan prinsip hak akses terendah, mengenkripsi aset data yang bersifat sensitif, dan melakukan pemantauan dan observasi waktu nyata terhadap permintaan komputasi yang berkaitan dengan akses jaringan dan modifikasi data.

Vulnerability Fisik

Dalam konteks vulnerability keamanan siber, aspek keamanan fisik menjadi sangat relevan, terutama bagi vendor infrastruktur cloud dan organisasi besar yang mengelola sistem pusat data internal.

Vulnerability fisik dapat mencakup sejumlah faktor, termasuk kemampuan untuk mengakses ruang server, titik buta kamera, dokumentasi yang tidak memadai, dan pencatatan aktivitas fisik seperti penggantian perangkat penyimpanan di pusat data.

Meskipun demikian, ancaman orang dalam tidak hanya terbatas pada pusat data, tetapi juga dapat muncul di dalam gedung kantor fisik, atau melibatkan risiko keamanan terkait pencurian atau kehilangan perangkat BYOD (Bawa Perangkat Kamu Sendiri).

Untuk mengatasi vulnerability fisik ini, organisasi harus menerapkan kontrol kebijakan yang ketat yang mengatur penggunaan informasi bisnis pada perangkat BYOD, serta mengontrol akses ke aplikasi, layanan, dan jaringan perusahaan dari luar lokasi fisik organisasi.

Baca Juga: Seberapa Penting Keamanan Data Digital? Kenali Perannya Sekarang!

Tips Mencegah Vulnerability

Selalu ada ketidakpastian terkait dengan kemungkinan vulnerability keamanan pada berbagai aplikasi web.

Saat ini, menjadi suatu keharusan bagi bisnis untuk meningkatkan kesadaran mereka dan mengambil tindakan preventif guna mengurangi risiko vulnerability keamanan web.

Berikut beberapa tips dalam mencegah vulnerability yang dapat kamu ikuti :

Tidak Ada Kode Acak

Menghindari jebakan dapat menjadi langkah awal yang penting dalam menjaga keamanan kode. Salah satu cara terpandang yang dapat membuat kamu terperangkap adalah dengan menyalin secara asal dari repositori kode seperti Github dan Bitbucket.

Dalam konteks ini, asumsi yang baik adalah “Tanpa kode acak adalah kode aman.” Memverifikasi keaslian sumber sebelum menyalin dan menempelkan kode sangatlah penting.

Praktik yang baik melibatkan pengujian teliti terhadap setiap bagian kode untuk mendeteksi potensi malware. Ingat, tindakan pencegahan lebih baik daripada pengobatan.

Selain itu, mengadopsi siklus pemeliharaan yang baik dapat membantu memitigasi risiko. Pemeriksaan awal pada kode, penanganan perbaikan yang mungkin, serta penyesuaian dan pengoptimalan kode adalah langkah-langkah penting dalam fase ini.

Selanjutnya, pengujian akhir yang ketat dapat dilakukan untuk memastikan bahwa kode memenuhi standar keamanan yang ditetapkan. Hati-hati saat memindahkan perubahan ke lingkungan produksi, dan pastikan bahwa setiap perubahan telah melalui pengujian keamanan yang memadai.

Contoh konkret mengenai risiko pengambilalihan situs web melalui plugin WordPress yang rentan menyoroti potensi bahaya.

Penyalahgunaan pada plugin semacam itu dapat membuka pintu belakang ke situs web, memberikan akses administratif kepada pihak yang tidak sah.

Dengan entri pintu belakang ini, mereka dapat dengan mudah mengambil alih situs web, menghapus indeksnya dari mesin pencari Google, dan membuatnya hilang dari hasil penelusuran.

Enkripsi Informasi Sensitif

Penting untuk menjaga keamanan dan perlindungan data, dan salah satu langkah krusial dalam hal ini adalah menggunakan enkripsi. Saat berurusan dengan data sensitif, penting untuk tidak mengabaikan keamanan dan selalu menjadikannya prioritas utama.

Menurut Badan Keamanan Nasional (NSA), salah satu opsi paling aman yang dapat digunakan adalah model enkripsi Standar Enkripsi Lanjutan (AES).

Bahkan, dokumen rahasia pemerintah Amerika Serikat menggunakan enkripsi ini.

Diantara berbagai pilihan, AES-256 dianggap sebagai yang terbaik, melampaui keamanan AES-192 dan AES-128. Model ini memberikan metode enkripsi yang kuat, dengan setiap sandi melakukan enkripsi dan dekripsi dalam blok 128-bit, menjamin peningkatan keamanan di setiap tahapnya.

Untuk bisnis yang menjalankan toko eCommerce dan mengintegrasikan opsi pembayaran, sangat penting untuk menjaga keamanan situs web dengan menggunakan sertifikat TLS.

Data pengguna harus selalu dibagikan melalui koneksi yang aman. Tanpa koneksi yang aman, peretas dapat dengan mudah menyedot data berharga dari kartu selama transaksi.

Baca Juga : OTP adalah Kode Rahasia! Pahami Contoh dan Fungsinya

Sistem Pembayaran Terenkripsi yang Sesuai dengan PCI

Perusahaan-perusahaan, baik yang besar maupun kecil, tengah merasakan dampak dari laju transformasi yang cepat. Tahun-tahun mendatang menawarkan kesempatan yang tepat untuk melakukan perubahan mendasar dalam cara operasional dan manajemen bisnis.

Dalam konteks pembayaran dan transaksi online, kepatuhan terhadap standar Industri Kartu Pembayaran (PCI) menjadi prasyarat mendasar. Terutama saat mengumpulkan informasi kartu kredit untuk penagihan berulang, perusahaan rentan terhadap potensi penyusupan data.

Salah satu tantangan utama yang dihadapi dalam penyimpanan informasi kartu kredit adalah menjadi target utama bagi peretas. Server perusahaan menjadi objek serangan dari berbagai penjahat siber di seluruh dunia, dan informasi kartu kredit dan debit menjadi rentan.

Untuk menghadapi tantangan ini, diperlukan keahlian yang memahami kebutuhan PCI, karena kepatuhan tersebut memerlukan pembaruan berkala sesuai dengan tren dan perkembangan teknologi terkini.

Sistem yang mendukung PCI dapat menjadi kompleks, dan itulah sebabnya beberapa perusahaan memilih opsi seperti menggunakan pemroses pembayaran eksternal.

Pemroses pembayaran dapat menjalankan tugas signifikan, membantu perusahaan menghemat biaya instalasi, dukungan, dan pemeliharaan.

Dalam hal penyimpanan informasi kartu kredit, keamanan web menjadi prioritas utama, dan pastikan file yang menyimpan informasi dan perangkat keras tempat penyimpanannya dienkripsi.

Kontrol Otentikasi Pengguna yang Memadai

Vulnerability keamanan web terkait autentikasi sering kali berasal dari penerapan kontrol autentikasi pengguna yang tidak memadai, membuka peluang bagi penyusupan akun pengguna, terutama pada skala besar seperti jutaan akun pengguna dalam perusahaan besar.

Akibatnya, peretas mendapatkan kendali penuh atas akun pengguna, menciptakan tantangan besar dalam hal privasi dan keamanan web.

Peretas umumnya memanfaatkan tiga metode utama untuk mengeksploitasi vulnerability sistem.

Pertama, Credential Stuffing melibatkan penyerang yang secara berulang mencoba kombinasi nama pengguna dan kata sandi yang diperoleh dari serangan sebelumnya hingga menemukan kombinasi yang valid.

Metode kedua, Brute-force, melibatkan percobaan semua kemungkinan kombinasi karakter hingga peretas berhasil membobol sistem.

Metode terakhir, Session Hijacking, terjadi ketika peretas menyusup ke dalam sistem dan mengambil kendali sesi pengguna yang sah karena kegagalan dalam membatalkan ID sesi dengan benar.

Untuk mengatasi vulnerability ini, penting untuk memberikan waktu yang memadai kepada pengembang untuk menguji kode sebelum diterapkan.

Selain itu, penerapan autentikasi multifaktor dapat menjadi fitur keamanan yang sangat efektif.

Hindari membatasi ukuran masukan kata sandi, karena semakin panjang karakternya, semakin sulit untuk menebak kombinasi yang tepat.

Untuk melawan serangan brute-force, menggunakan mekanisme penguncian dapat membantu mencegah upaya berulang yang mencurigakan.

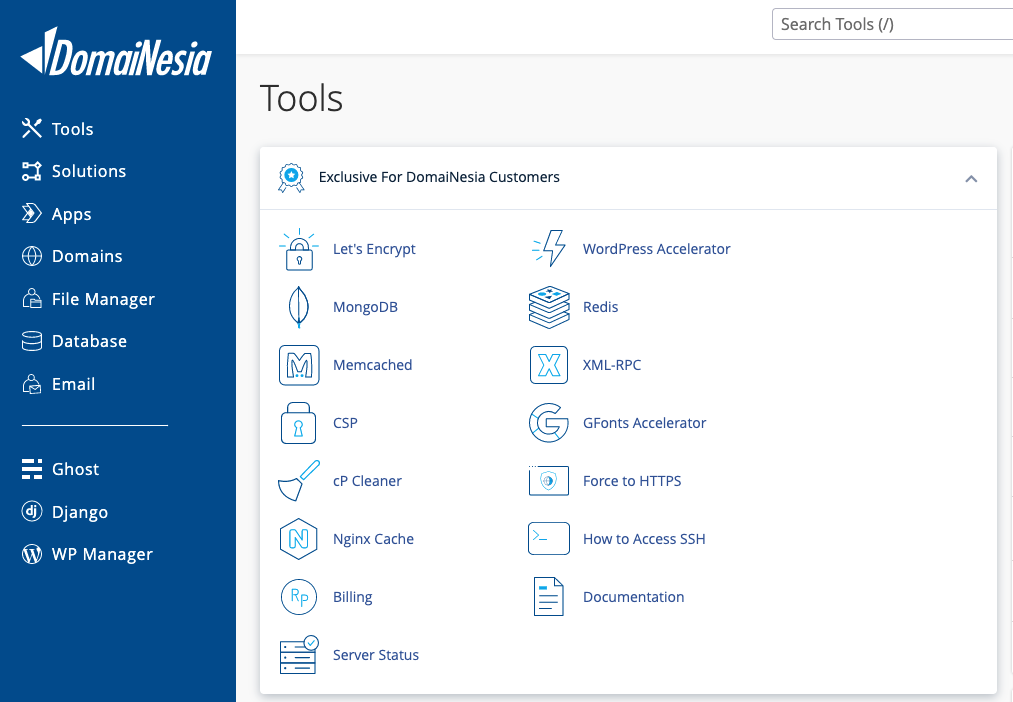

Cegah XSS Vulnerability Dengan Fitur CSP

XSS Vulnerability adalah salah satu vulnerability atau kerentanan sistem yang biasa dilakukan oleh hacker dengan memanfaatkan kerentanan XSS pada suatu website. Ancaman ini dilakukan dengan cara eksploitasi XSS Vulnerability untuk mengambil data- data yang ada di website. Kode atau script akan dimasukkan oleh hacker ke dalam website. Script biasanya dalam bentuk JavaScript, VBScript, ActiveX, Flash, dll.

Lalu apa itu CSP? Content Security Policy atau CSP merupakan salah satu cara untuk mencegah XSS Vulnerability. CSP adalah suatu pengaturan tambahan yang diterapkan melalui respons HTTP Header. CSP dapat mencegah XSS Vulnerability atau serangan code injection lainnya di website kamu.\

Di Hosting DomaiNesia , fitur CSP bisa didapatkan secara GRATIS dan MUDAH. Caranya dengan mengaktifkan fitur CSP di cPanel. Buat kamu yang ingin mencegah XSS Vulnerability pada website kamu, silahkan baca Panduan Fitur CSP (Content Security Policy) untuk Mencegah Serangan XSS.